VPN Dashboard¶

Hinweis: Diese Anleitung basiert auf Firmware v4.8. Für frühere Versionen lesen Sie bitte hier weiter.

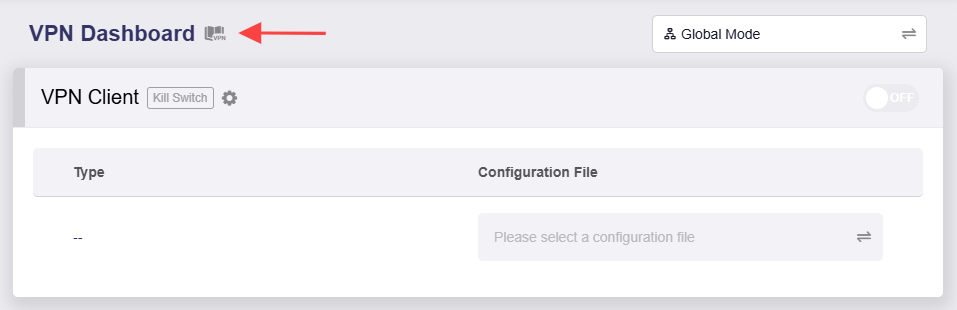

Gehen Sie auf der linken Seite des webbasierten Admin Panels zu VPN -> VPN Dashboard.

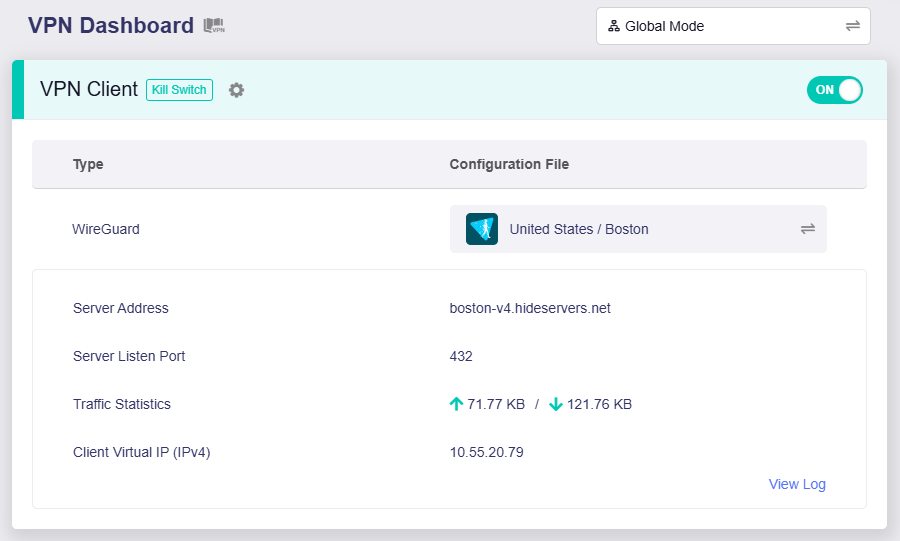

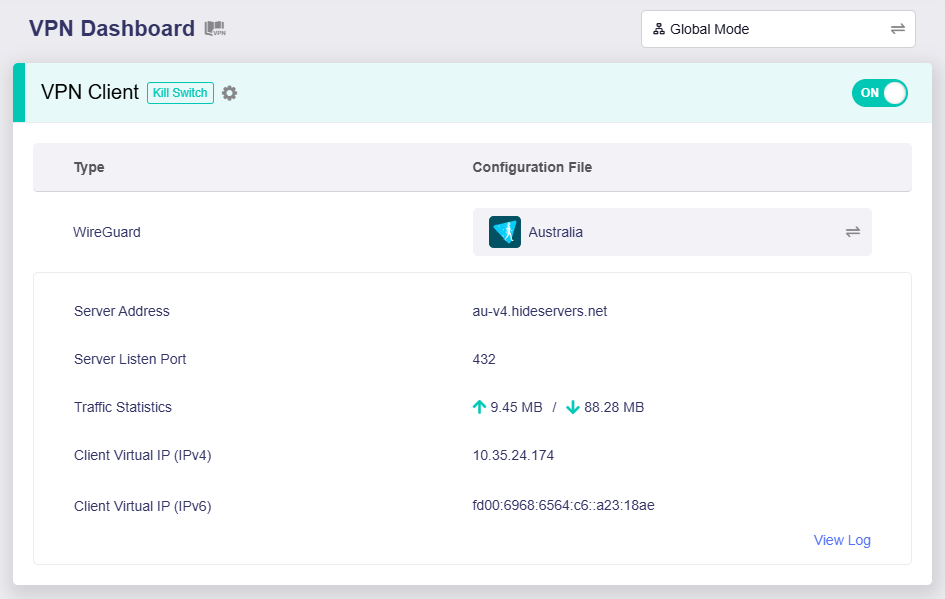

Das VPN Dashboard zeigt Verbindungsdetails wie Tunnel-Regeln, Serveradresse, Datenverkehrsstatistiken, virtuelle Client-IP und Verbindungsprotokoll an. Außerdem können hier erweiterte Einstellungen wie VPN Kill Switch, IP-Maskierung und MTU konfiguriert werden.

Sie können außerdem mehrere VPN-Verbindungen für Multi-Tunnel-Szenarien aktivieren.

Einrichtungsassistent¶

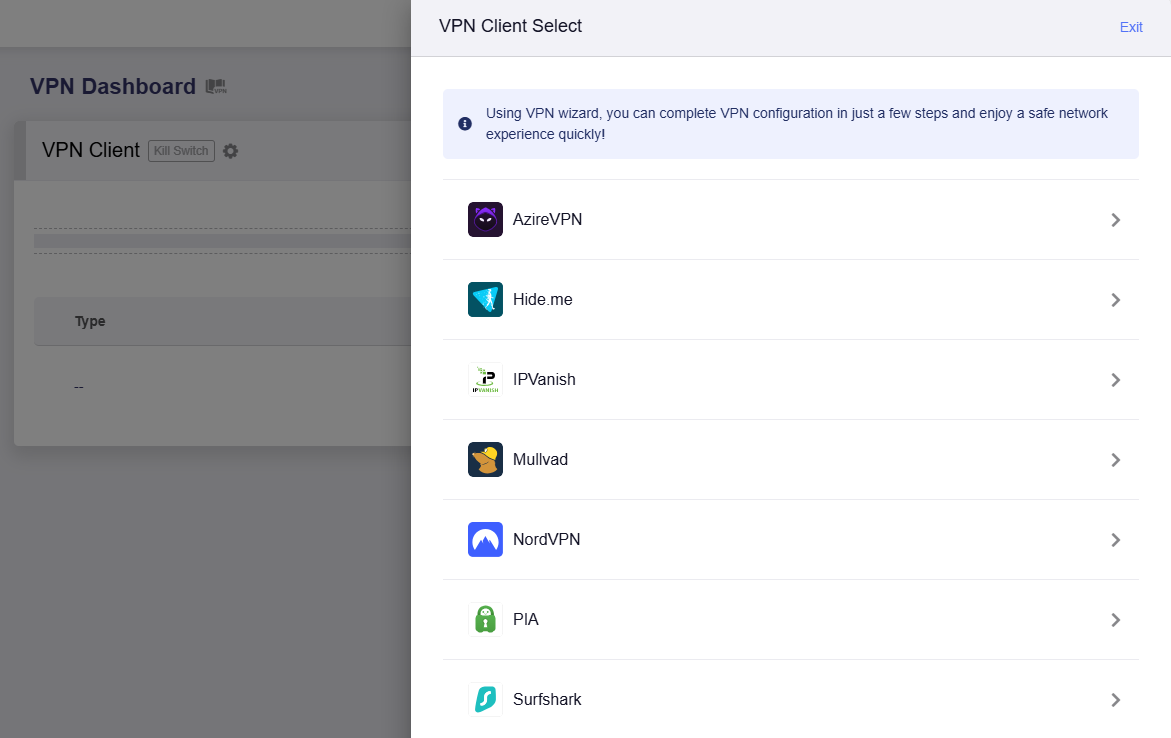

Klicken Sie oben links auf das Buchsymbol und folgen Sie dem VPN Setup Wizard, um die VPN-Konfiguration schnell abzuschließen.

Hinweis: Der VPN Setup Wizard ist nur für die integrierten VPN-Dienste vorgesehen, darunter AzireVPN, Hide.me, IPVanish, Mullvad, NordVPN, PIA und Surfshark. Für andere VPN-Dienste überspringen Sie den Assistenten und richten das VPN manuell unter OpenVPN Client oder WireGuard Client ein.

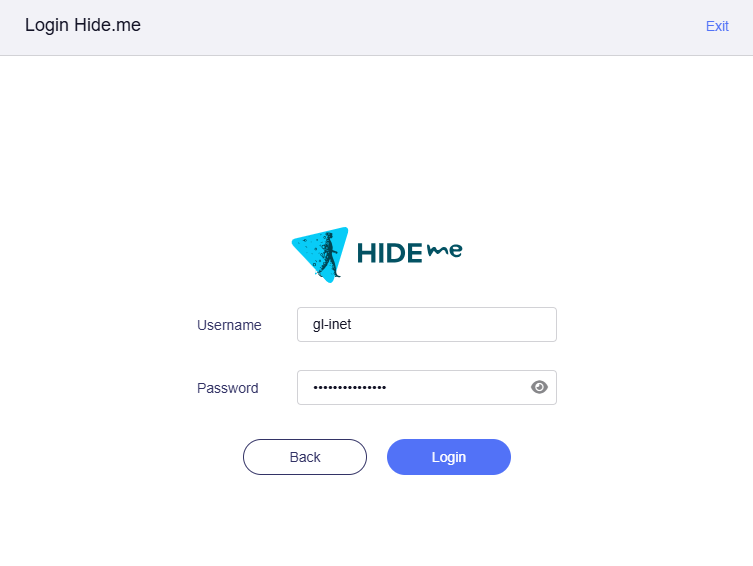

Hier ein Beispiel mit Hide.me. Melden Sie sich mit Ihren Hide.me-Zugangsdaten an.

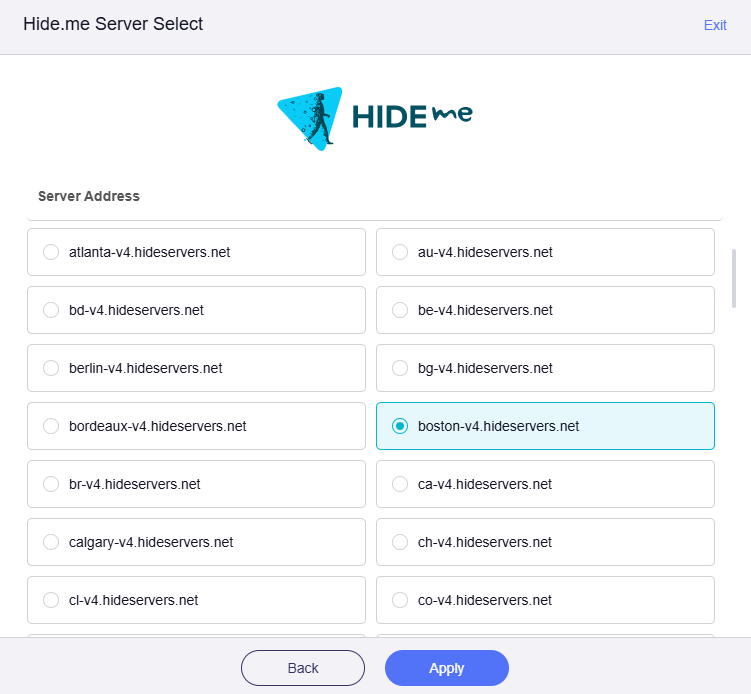

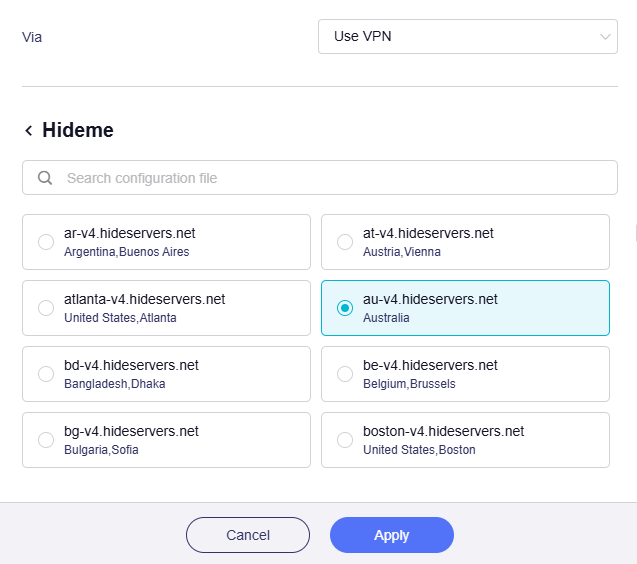

Wählen Sie einen VPN-Server aus und klicken Sie auf Apply. Dies ist der Server, mit dem sich dieser VPN-Tunnel verbindet. Ihre öffentliche IP-Adresse erscheint dann so, als stamme sie vom Standort des ausgewählten Servers.

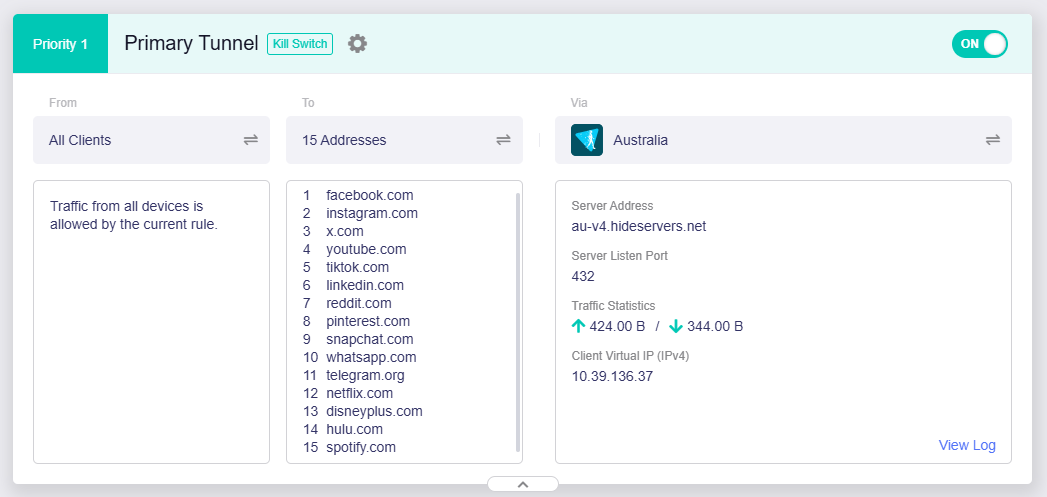

Die Verbindung wird automatisch aufgebaut. Nach erfolgreicher Verbindung sehen Sie im VPN Dashboard, dass ein VPN-Tunnel aktiviert wurde.

Angezeigt werden das aktuell verwendete VPN-Protokoll (z. B. WireGuard), die Konfigurationsdatei, Serveradresse, Listening-Port des Servers, Datenverkehrsstatistiken und die virtuelle Client-IP. Unten rechts können Benutzer das Verbindungsprotokoll einsehen.

Alle verbundenen Clients greifen über diesen VPN-Tunnel auf das Internet zu.

Wenn Sie VPN-Richtlinien konfigurieren möchten, lesen Sie bitte Policy Mode.

VPN Mode¶

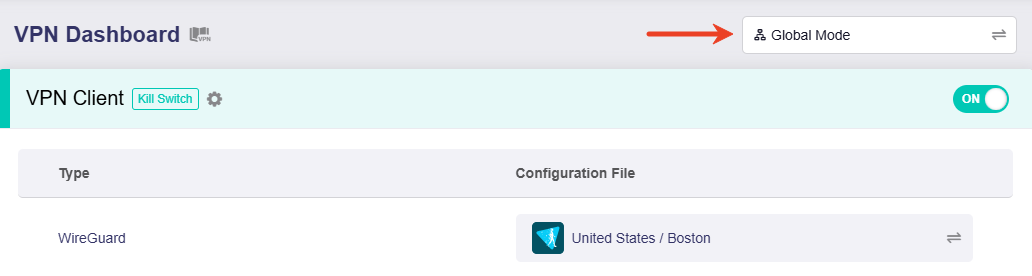

Klicken Sie im VPN Dashboard oben rechts auf die Schaltfläche, um zwischen den VPN-Modi zu wechseln.

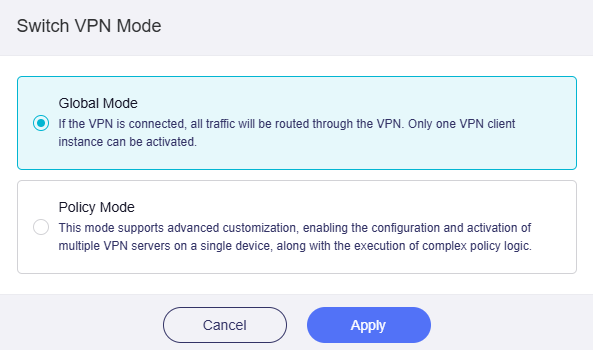

Es stehen zwei Modi zur Verfügung: Global Mode und Policy Mode.

Global Mode¶

In diesem Modus wird der gesamte Datenverkehr durch den VPN-Tunnel geleitet, und es kann nur eine VPN-Client-Instanz aktiviert werden.

Er eignet sich ideal für Szenarien, in denen der gesamte Client-Datenverkehr über einen einzelnen VPN-Server geleitet wird, etwa für einheitliche Netzwerksicherheit oder regionalspezifischen Inhaltszugriff.

Im folgenden Beispiel verbindet sich der Router per WireGuard mit einem australischen Server. Der gesamte Datenverkehr verbundener Clients wird durch diesen VPN-Tunnel geleitet.

Policy Mode¶

In diesem Modus kann sich der Router mit mehreren VPN-Servern verbinden, und Sie können benutzerdefinierte Routing-Regeln für verschiedene Clients oder Datenverkehrsziele festlegen.

Er eignet sich für Anwendungsfälle, die ein flexibles Datenverkehrsmanagement erfordern, z. B. wenn unterschiedlicher Datenverkehr über mehrere VPN-Server an verschiedene Ziele geleitet werden soll.

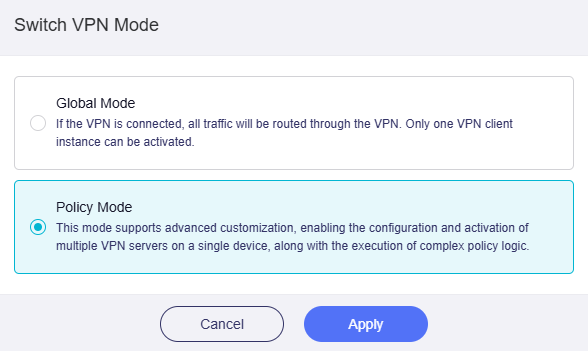

Wechseln Sie den VPN Mode zu Policy Mode und klicken Sie auf Apply.

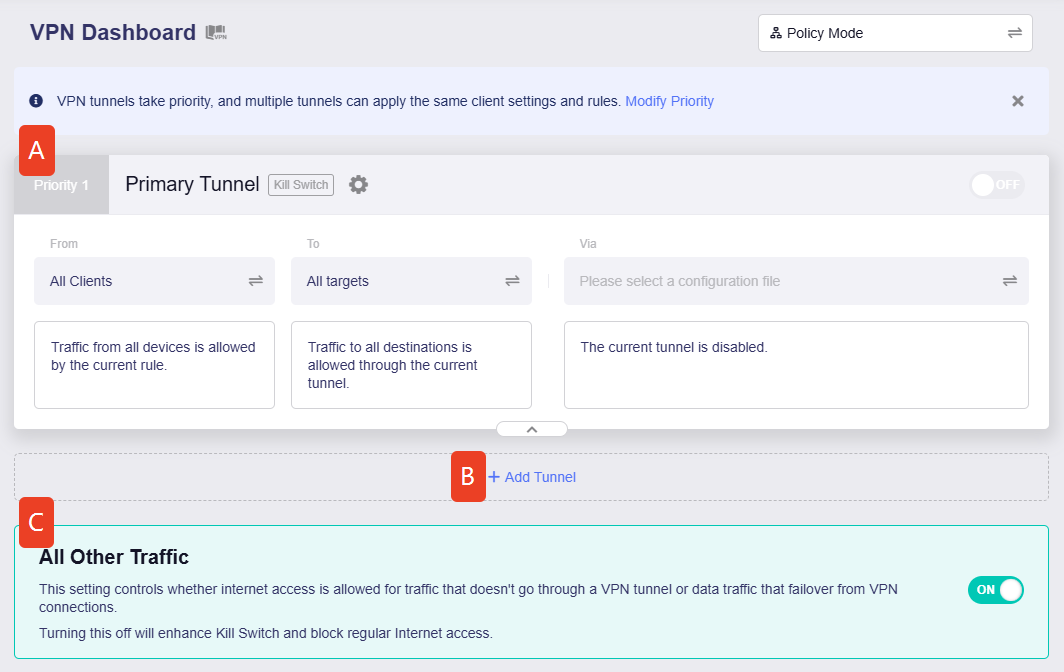

Nach dem Umschalten wird, falls das VPN noch nicht aktiviert ist, die Seite wie unten dargestellt angezeigt. Sie enthält die drei Bereiche Primary Tunnel, Add Tunnel und All Other Traffic.

Klicken Sie auf den entsprechenden Bereich, um mehr zu erfahren.

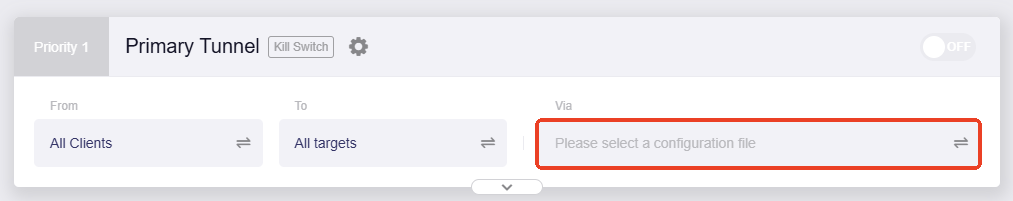

Primary Tunnel¶

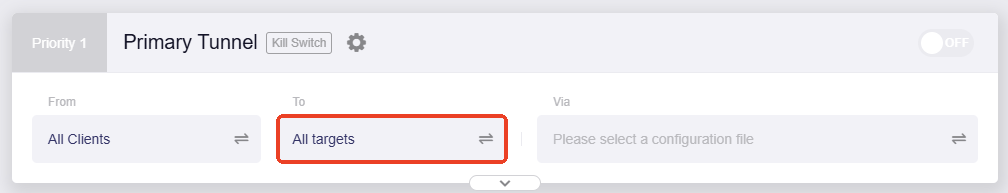

Der Primary Tunnel ist ein voreingestellter Tunnel im Policy Mode. Er hat die höchste Priorität. Wenn es mehr als einen Tunnel gibt, können Sie die Tunnel-Priorität ändern.

In diesem Tunnel können Sie die Tunnel-Regel über drei Faktoren anpassen:

-

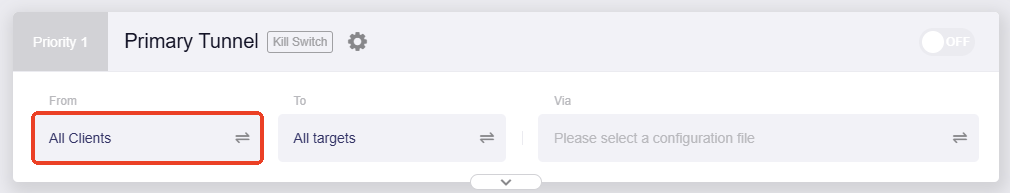

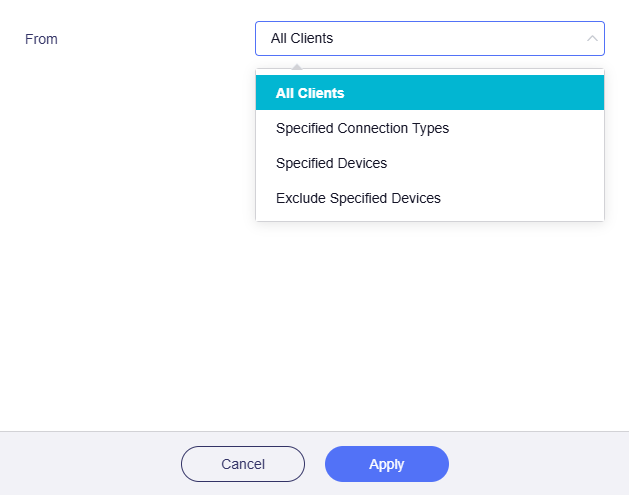

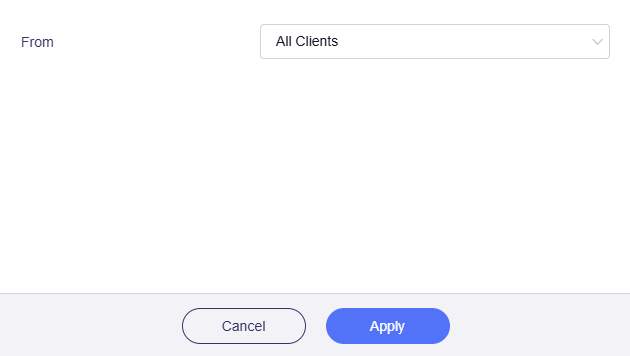

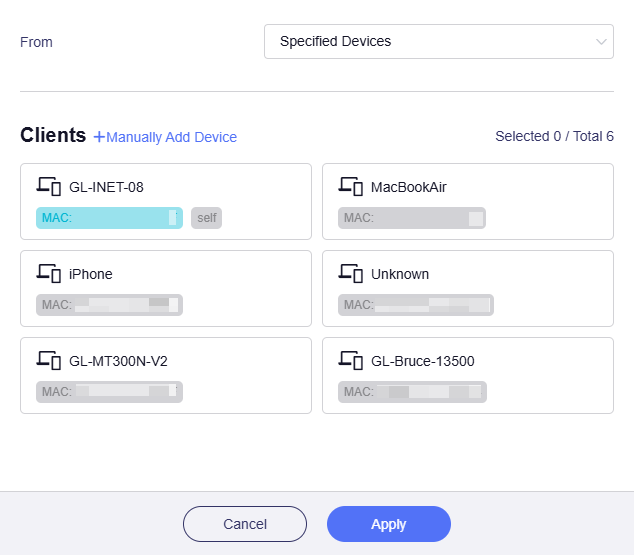

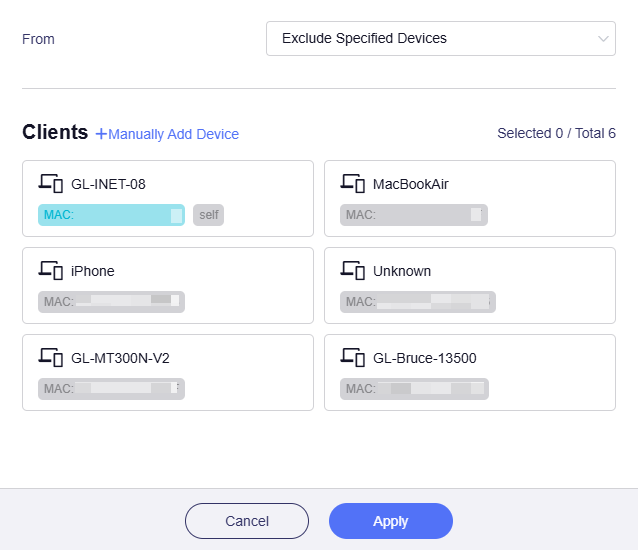

From: Bezieht sich auf die Datenverkehrsquelle, also den Datenverkehr, der über diesen Tunnel geleitet werden soll.

Klicken Sie auf das ausgegraute Feld, um die Datenverkehrsquelle auszuwählen.

-

All Clients: Wenn ausgewählt, entspricht der Datenverkehr aller Geräte dieser Regel.

-

Specified Connection Types: Wenn ausgewählt, entspricht Datenverkehr bestimmter Verbindungstypen (z. B. LAN-Subnetz, Drop-in Gateway, Guest Network) dieser Regel.

Wenn Sie auf diesem Router den OpenVPN-Server oder WireGuard-Server aktiviert haben, erscheinen unter Specified Connection Types zusätzliche Optionen. Das ist nützlich für VPN Cascading.

-

Specified Devices: Wenn ausgewählt, entspricht der Datenverkehr bestimmter Geräte (identifiziert über die MAC-Adresse) dieser Regel.

-

Exclude Specified Devices: Wenn ausgewählt, entspricht der Datenverkehr bestimmter Geräte (identifiziert über die MAC-Adresse) dieser Regel NICHT.

-

-

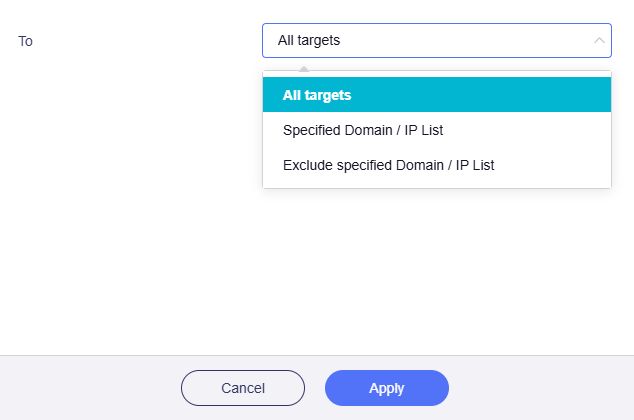

To: Bezieht sich auf die Datenverkehrsziele.

Klicken Sie auf das ausgegraute Feld, um die Datenverkehrsziele auszuwählen.

-

All Targets: Wenn ausgewählt, wird Datenverkehr, der dieser Regel entspricht, zu allen Zielen geleitet.

-

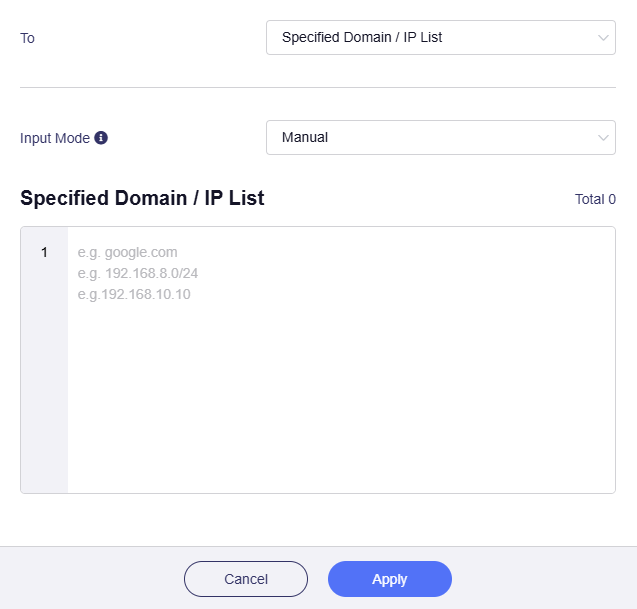

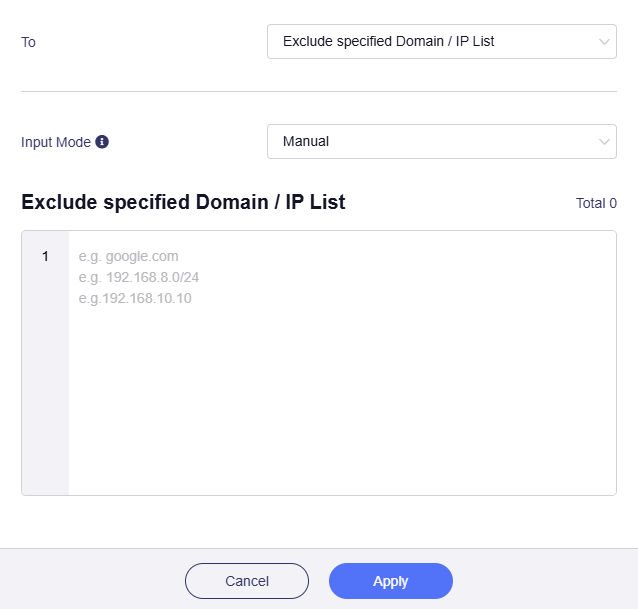

Specified Domain / IP List: Wenn ausgewählt, wird Datenverkehr, der dieser Regel entspricht, zu den angegebenen Domains oder IP-Adressen geleitet. Diese müssen manuell eingegeben werden.

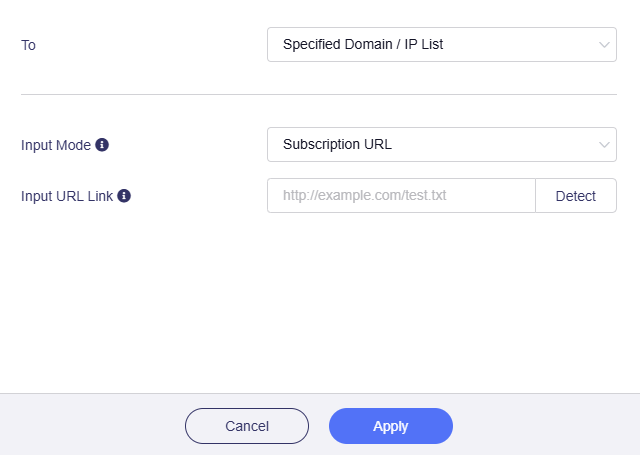

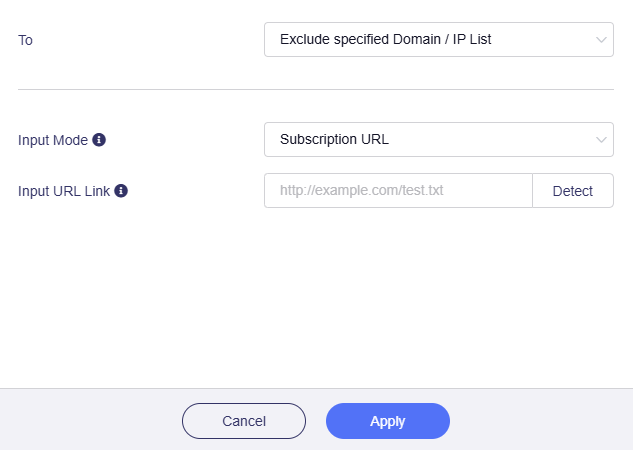

Oder wechseln Sie den Input Mode von Manual zu Subscription URL und geben Sie einen URL-Link ein.

Note

-

Wenn Sie Subscribe URL auswählen, werden die Domainnamen oder IPs unter dieser URL täglich automatisch aktualisiert.

-

Stellen Sie sicher, dass Sie die richtige URL eingeben. Die URL-Prüfung verifiziert die Gültigkeit der Domainnamen oder IP-Adressen. Mehr erfahren

-

-

Exclude Specified Domain / IP List: Wenn ausgewählt, wird Datenverkehr, der dieser Regel entspricht, NICHT zu den angegebenen Domains oder IP-Adressen geleitet. Diese müssen manuell eingegeben werden.

Oder wechseln Sie den Input Mode von Manual zu Subscription URL und geben Sie einen URL-Link ein.

Note

-

Wenn Sie Subscribe URL auswählen, werden die Domainnamen oder IPs unter dieser URL täglich automatisch aktualisiert.

-

Stellen Sie sicher, dass Sie die richtige URL eingeben. Die URL-Prüfung verifiziert die Gültigkeit der Domainnamen oder IP-Adressen. Mehr erfahren

-

-

-

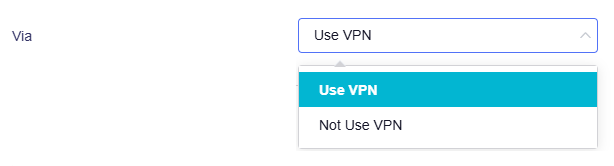

Via: Bezieht sich auf die Routing-Methode des Datenverkehrs, also darauf, ob das VPN verwendet wird.

Klicken Sie auf das ausgegraute Feld, um die Routing-Methode auszuwählen.

-

Use VPN: Wenn ausgewählt, wird Datenverkehr, der dieser Regel entspricht, über das VPN zu den ausgewählten Zielen geleitet.

Zunächst müssen Sie Ihren Router als VPN-Client konfigurieren. Verwenden Sie den VPN Setup Wizard, um die Konfiguration schnell abzuschließen, oder gehen Sie in der linken Seitenleiste zu OpenVPN Client bzw. WireGuard Client, um die Konfiguration manuell vorzunehmen.

Sobald der Router als VPN-Client eingerichtet ist, wählen Sie eine VPN-Konfigurationsdatei für diesen Tunnel aus und klicken Sie auf Apply.

-

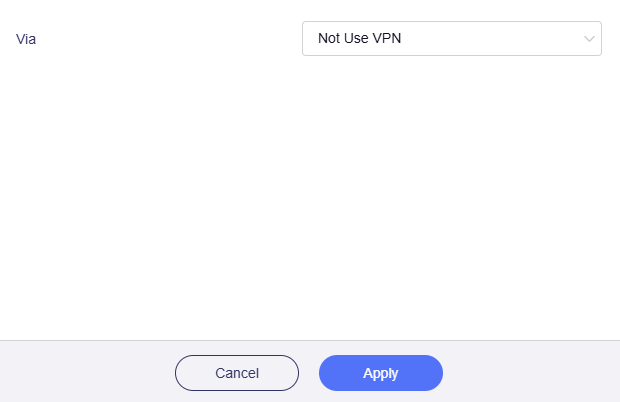

Not Use VPN: Wenn ausgewählt, wird Datenverkehr, der dieser Regel entspricht, über das lokale WAN statt über das VPN zu den ausgewählten Zielen geleitet.

-

-

Nachdem Datenverkehrsquelle, Ziel und Routing-Methode ausgewählt wurden, ist die Einrichtung der Primary-Tunnel-Regel abgeschlossen.

Im folgenden Beispiel lautet die Primary-Tunnel-Regel: Alle Clients verwenden das VPN, um auf angegebene Domains zuzugreifen. Ihr Datenverkehr wird über den australischen Server geleitet und verlässt über diesen Tunnel das Internet zu den ausgewählten Domains.

Hinweis: Prüfen Sie aus Sicherheitsgründen vor dem Aktivieren der Tunnel bitte die Einstellungen unter All Other Traffic und Tunnel Options.

Add Tunnel¶

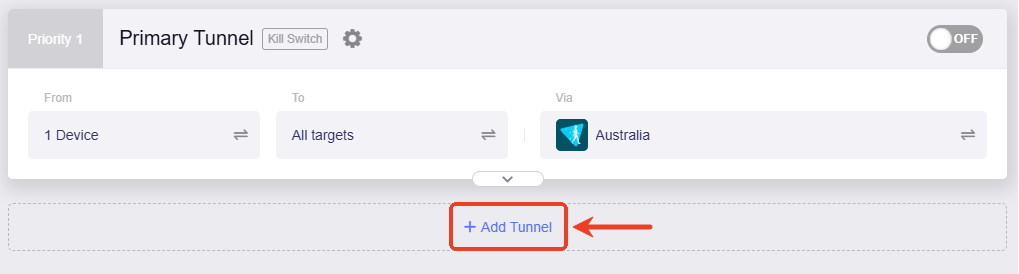

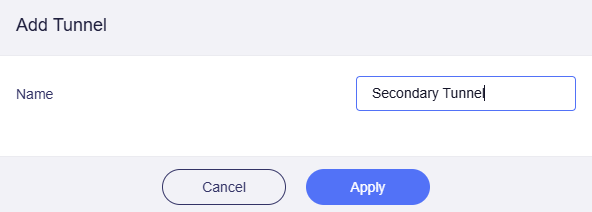

Um zusätzliche Tunnel für mehrere VPN-Instanzen zu erstellen, klicken Sie unter dem Primary Tunnel auf Add Tunnel und konfigurieren benutzerdefinierte Regeln.

Geben Sie dem Tunnel einen Namen.

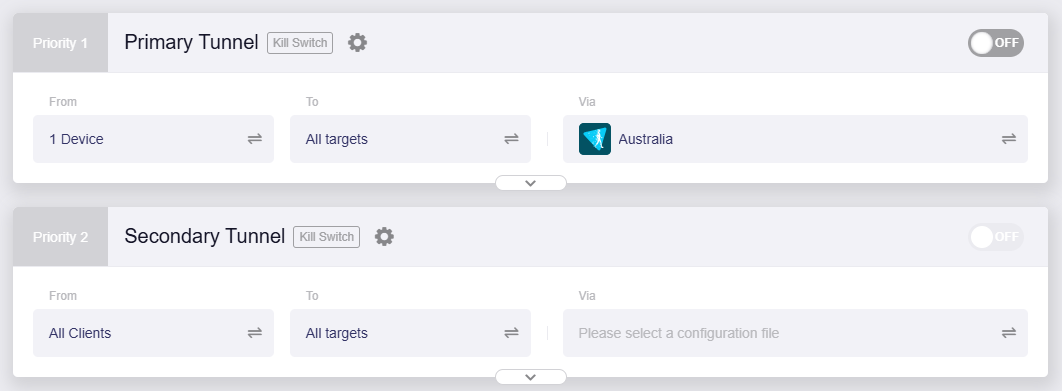

Im VPN Dashboard erscheint ein weiterer Tunnel.

Bei Bedarf können Sie weitere Tunnel hinzufügen. Es können bis zu 5 Tunnel erstellt werden (einschließlich des voreingestellten Primary Tunnel).

Passen Sie die Tunnel-Regeln an, indem Sie Datenverkehrsquelle, Ziele und Routing-Methode festlegen. Lesen Sie dazu den Abschnitt Primary Tunnel.

Hinweis: Prüfen Sie aus Sicherheitsgründen vor dem Aktivieren der Tunnel bitte die Einstellungen unter All Other Traffic und Tunnel Options.

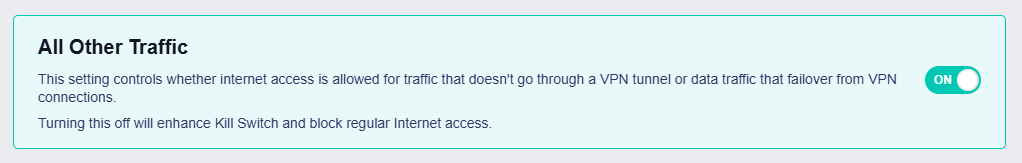

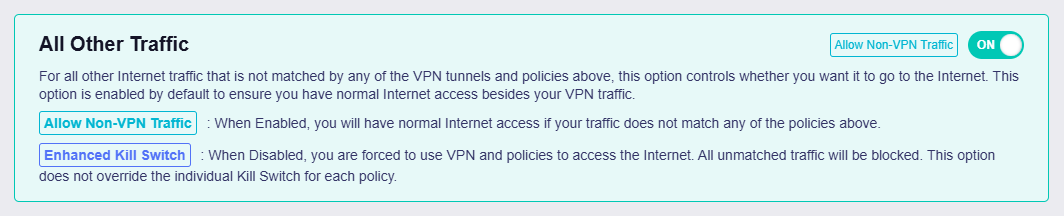

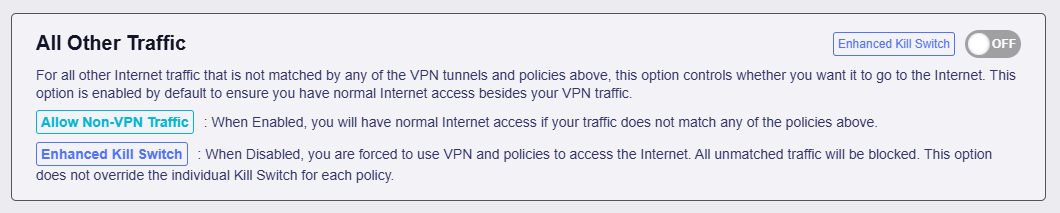

All Other Traffic¶

Im Policy Mode wird am unteren Rand des VPN Dashboard ein voraktivierter Tunnel angezeigt.

Dieser Tunnel steuert, ob Datenverkehr, der keiner der oben genannten VPN-Tunnelgruppen entspricht, auf das Internet zugreifen kann. Er ist standardmäßig aktiviert, um normalen Internetzugang für Datenverkehr sicherzustellen, der nicht über ein VPN geleitet wird.

-

Wenn aktiviert, kann nicht zugeordneter Datenverkehr weiterhin auf das Internet zugreifen.

-

Wenn deaktiviert, darf nur über VPN geleiteter Datenverkehr auf das Internet zugreifen. Jeglicher Nicht-VPN-Datenverkehr sowie Datenverkehr, der von VPN-Verbindungen per Failover übernommen wird, wird blockiert. Diese Option überschreibt nicht den individuellen Kill Switch jedes VPN-Tunnels.

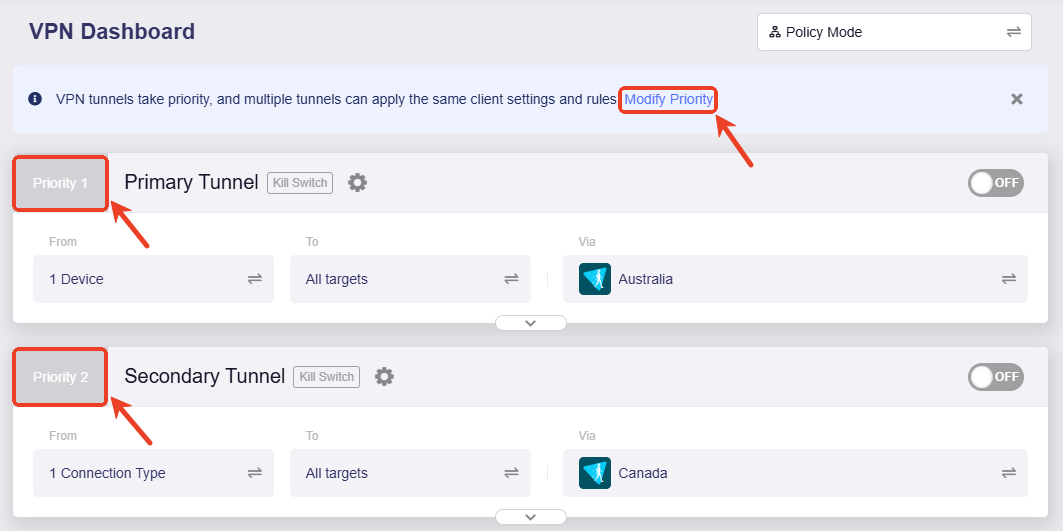

Tunnel Priority¶

Standardmäßig hat der voreingestellte Primary Tunnel die höchste Priorität, gefolgt von manuell hinzugefügten Tunneln (falls vorhanden) und danach dem Tunnel All Other Traffic, um die lokale Netzwerkverbindung über das lokale WAN sicherzustellen.

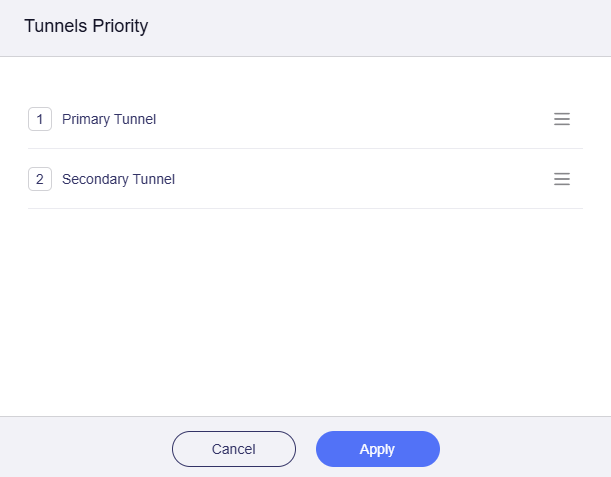

Um die Tunnel-Priorität zu ändern, klicken Sie in der oberen Infoleiste auf Modify Priority oder auf das Prioritäts-Label oben links an einem beliebigen Tunnel (z. B. Priority 1 / Priority 2).

Klicken Sie rechts auf das Symbol mit den drei Linien und halten Sie es gedrückt, um die Tunnel neu anzuordnen. Klicken Sie anschließend auf Apply.

Wenn mehrere Tunnel aktiviert sind, leitet der Router den Datenverkehr in der folgenden Reihenfolge weiter:

-

Der Datenverkehr versucht zuerst, mit der Tunnel-Regel der höchsten Priorität übereinzustimmen. Wenn es eine Übereinstimmung gibt, wird er über diesen Tunnel geleitet; andernfalls wird der Tunnel mit der nächstniedrigeren Priorität geprüft usw., bis er mit dem Tunnel „All Other Traffic“ übereinstimmt.

-

Wenn ein VPN-Tunnel unerwartet die Verbindung verliert, entscheidet das System abhängig davon, ob der Kill Switch dieses Tunnels aktiviert ist, ob der Datenverkehr per Failover an den Tunnel mit der nächstniedrigeren Priorität weitergegeben wird.

- Wenn der Kill Switch aktiviert ist, wird der Datenverkehr blockiert und nicht an den nächsten Prioritätstunnel per Failover übergeben.

- Wenn der Kill Switch deaktiviert ist, wird der Datenverkehr an den nächsten Prioritätstunnel per Failover übergeben und versucht, dessen Tunnel-Regeln zu erfüllen.

-

Der Tunnel All Other Traffic ist standardmäßig aktiviert, damit Datenverkehr, der nicht zu den VPN-Tunneln passt, weiterhin auf das Internet zugreifen kann.

- Wenn aktiviert, leitet er nicht zugeordneten oder per Failover übernommenen Datenverkehr über das lokale WAN.

- Wenn deaktiviert, verstärkt er die Wirkung des Kill Switch und blockiert den normalen Internetzugang, um IP-Lecks zu verhindern.

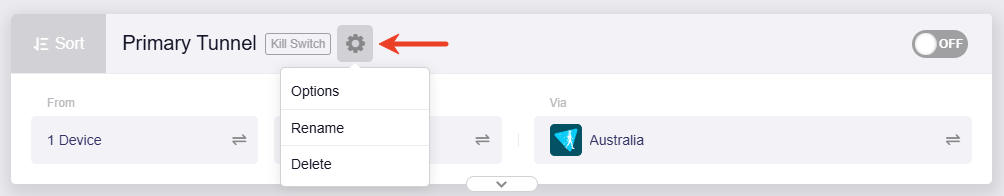

Tunnel Options¶

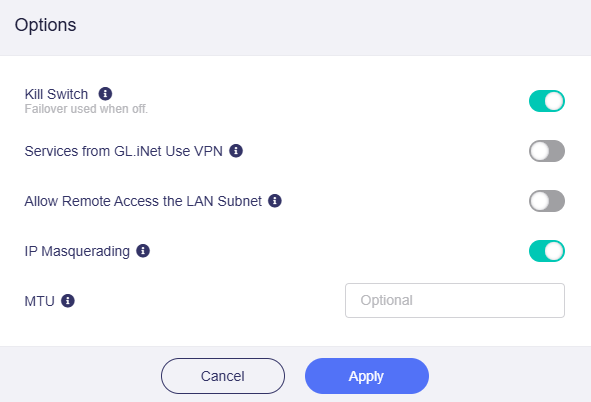

Sie können für jeden VPN-Tunnel erweiterte Einstellungen wie VPN Kill Switch, IP-Maskierung und MTU konfigurieren.

Klicken Sie auf das Zahnradsymbol neben einem Tunnelnamen und wählen Sie Options.

-

Kill Switch: Wenn aktiviert, wird Datenverkehr, der diesem VPN-Tunnel entspricht, blockiert, falls die VPN-Verbindung unerwartet ausfällt. Wenn deaktiviert, wird dieser Datenverkehr per Failover an den nächsten Prioritätstunnel oder das lokale WAN weitergegeben.

-

Services from GL.iNet Use VPN: Wenn aktiviert, übertragen GoodCloud, DDNS und rtty ihre Pakete über VPN-Tunnel. Diese Option ist standardmäßig deaktiviert, da diese Dienste normalerweise die echte IP-Adresse des Geräts benötigen, um ordnungsgemäß zu funktionieren.

-

Allow Remote Access the LAN Subnet: Wenn aktiviert, ist der Fernzugriff auf diesen Router und seine LAN-Geräte über das VPN erlaubt. Dafür muss der VPN-Server eine Rückroute zu seinem LAN-Subnetz bekanntgeben.

-

IP Masquerading: Wenn aktiviert, werden die Quell-IP-Adressen von LAN-Clients auf die VPN-Tunnel-IP des Routers umgeschrieben. Deaktivieren Sie dies nur bei Site-to-Site-Setups, in denen der entfernte Peer Ihre LAN-Subnetze kennt.

-

MTU: Der MTU-Wert, den Sie für den Tunnel festlegen, überschreibt die MTU-Einstellungen in der Konfigurationsdatei.

Haben Sie noch Fragen? Besuchen Sie unser Community Forum oder kontaktieren Sie uns.