Wie greift man vom Server auf das Client-LAN von OpenVPN zu?¶

Dieses Tutorial beschreibt die Schritte, mit denen Sie von der OpenVPN-Serverseite aus auf das LAN-Subnetz eines OpenVPN-Clients (z. B. NAS, IP-Kamera usw.) zugreifen.

Topologie¶

Wie unten dargestellt, ist der GL-AXT1800 ein OpenVPN-Server und der GL-MT2500 ein damit verbundener OpenVPN-Client. Sie können von der Serverseite aus auf die Geräte im LAN des GL-MT2500 zugreifen (z. B. NAS oder GL-MT3000 als Unterrouter).

1. Routing-Regel auf dem Server hinzufügen¶

Für Firmware v4.7 und früher

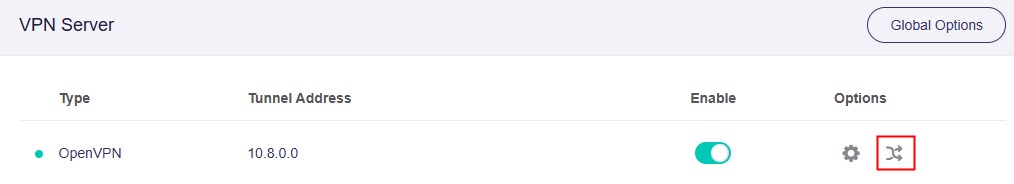

Melden Sie sich am webbasierten Admin Panel Ihres OpenVPN-Servers an und gehen Sie zu VPN -> VPN Dashboard -> VPN Server.

Klicken Sie rechts auf das Routing-Symbol, um die Routing-Regeln zu öffnen.

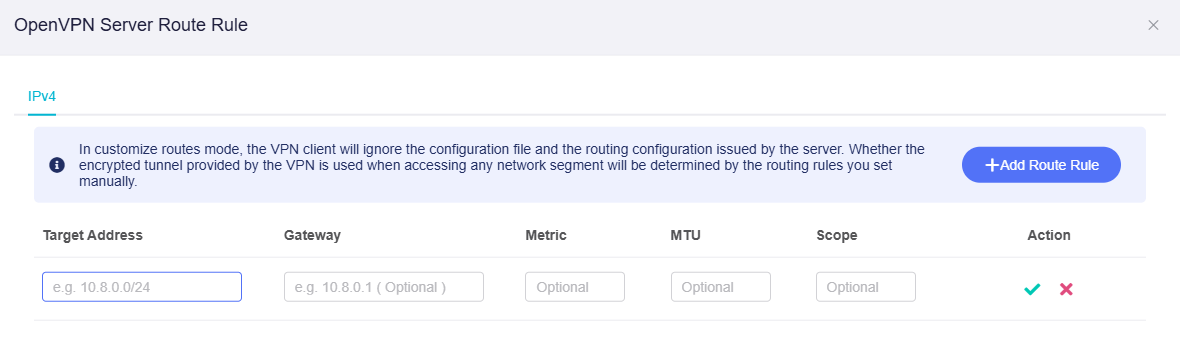

Klicken Sie im Pop-up-Fenster rechts auf Add Route Rule und geben Sie das Subnetz ein, auf das Sie zugreifen möchten.

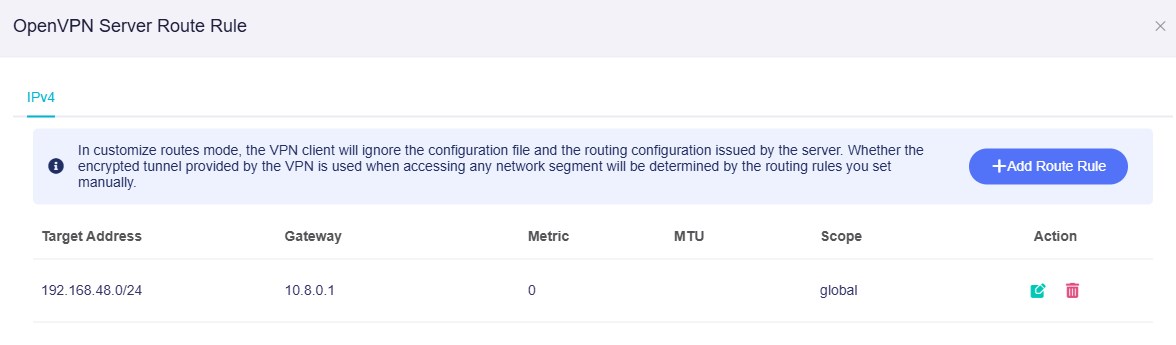

Das LAN-Subnetz des OpenVPN-Clients GL-MT2500 ist zum Beispiel 192.168.48.0/24, daher ist die Target Address 192.168.48.0/24.

Gateway ist die Client-IP, die Ihr OpenVPN-Server für diesen OpenVPN-Client erzeugt hat. Hier setzen wir das Gateway auf 10.8.0.1 und klicken anschließend auf Apply.

Hinweis: Wenn Sie mehrere OpenVPN-Clients haben, deren LAN-Subnetze erreichbar sein sollen, lesen Sie bitte diesen Artikel, um vor dem Setzen der Routing-Regeln für jeden OpenVPN-Client eine feste Client-IP zu reservieren.

Für Firmware v4.8 und höher

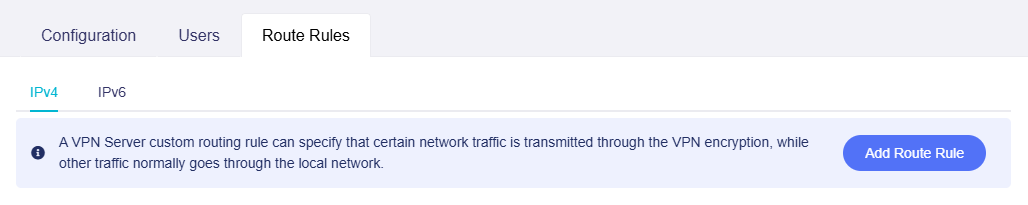

Melden Sie sich am webbasierten Admin Panel Ihres OpenVPN-Servers an und gehen Sie zu VPN -> OpenVPN Server.

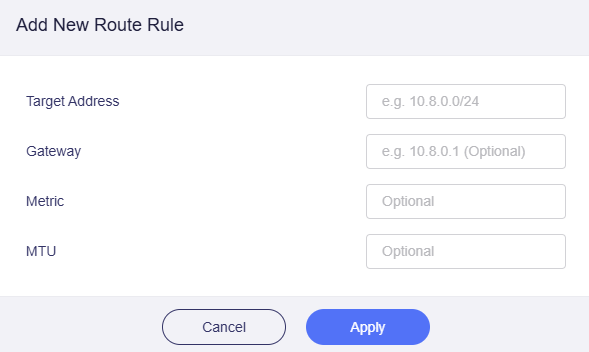

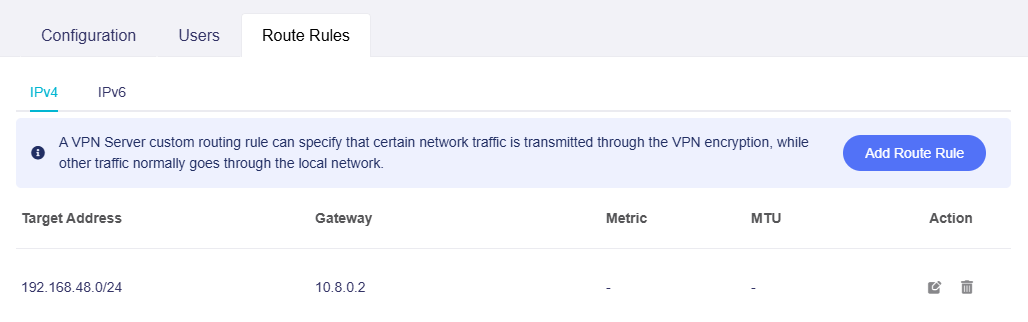

Klicken Sie auf die Registerkarte Route Rules und anschließend rechts auf Add Route Rule.

Geben Sie im Pop-up-Fenster das Subnetz ein, auf das Sie zugreifen möchten.

Das LAN-Subnetz des OpenVPN-Clients GL-MT2500 ist zum Beispiel 192.168.48.0/24, daher ist die Target Address 192.168.48.0/24.

Gateway ist die Client-IP, die Ihr OpenVPN-Server für diesen OpenVPN-Client erzeugt hat. Hier setzen wir das Gateway auf 10.8.0.2 und klicken anschließend auf Apply.

Hinweis: Wenn Sie mehrere OpenVPN-Clients haben, deren LAN-Subnetze erreichbar sein sollen, lesen Sie bitte diesen Artikel, um vor dem Setzen der Routing-Regeln für jeden OpenVPN-Client eine feste Client-IP zu reservieren.

2. Fernzugriff auf das Client-LAN erlauben¶

Für Firmware v4.7 und früher

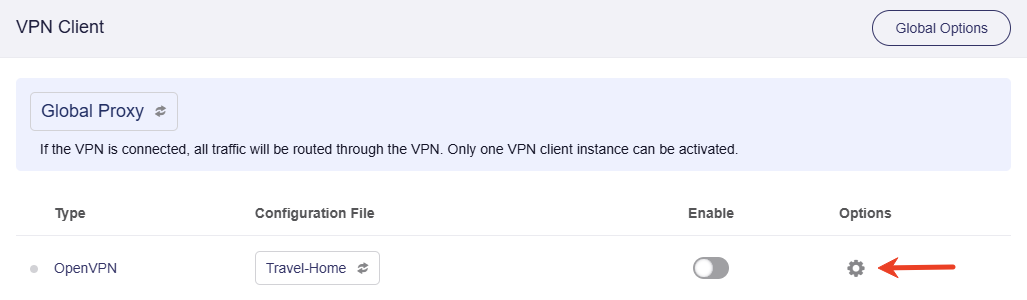

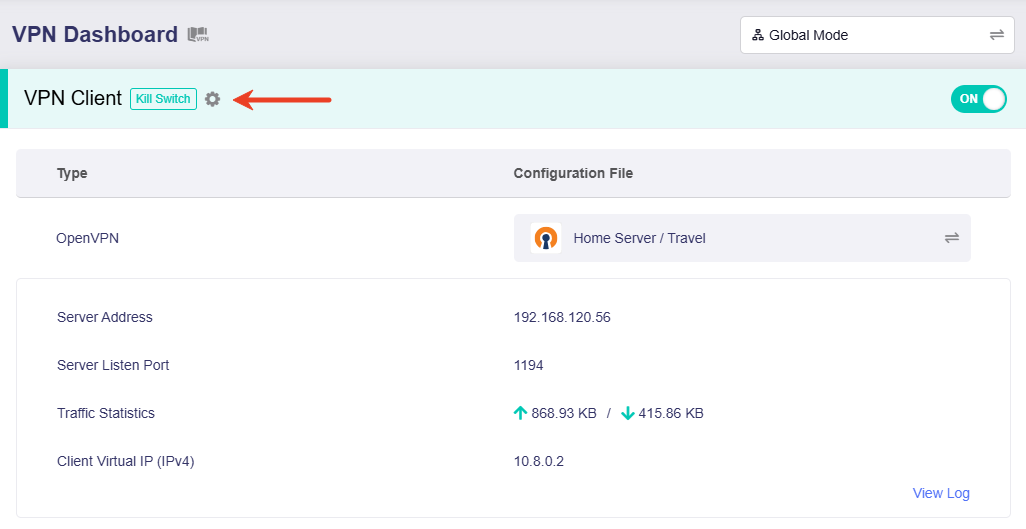

Melden Sie sich am webbasierten Admin Panel Ihres OpenVPN-Clients an und gehen Sie zu VPN -> VPN Dashboard -> VPN Client.

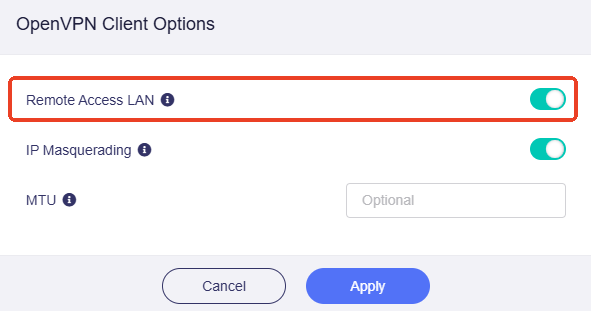

Klicken Sie auf das Zahnradsymbol, um die Client-Optionen zu öffnen.

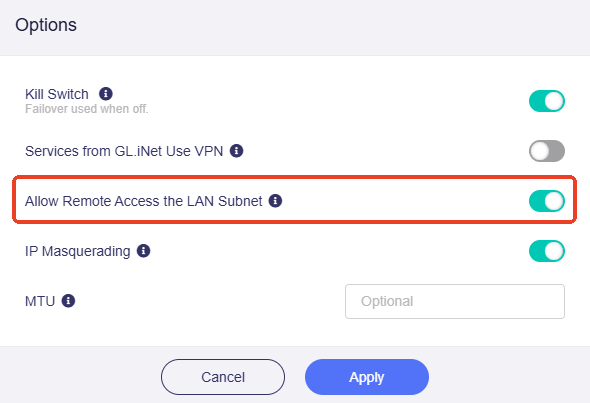

Aktivieren Sie im Pop-up-Fenster Remote Access LAN und klicken Sie anschließend auf Apply.

Für Firmware v4.8 und höher

Melden Sie sich am webbasierten Admin Panel Ihres OpenVPN-Clients an und gehen Sie zu VPN -> VPN Dashboard.

Klicken Sie oben links an Ihrem VPN-Tunnel auf das Zahnradsymbol, um die Tunnel-Optionen zu öffnen.

Aktivieren Sie im Pop-up-Fenster Allow Remote Access the LAN Subnet und klicken Sie anschließend auf Apply.

3. Verbindung testen¶

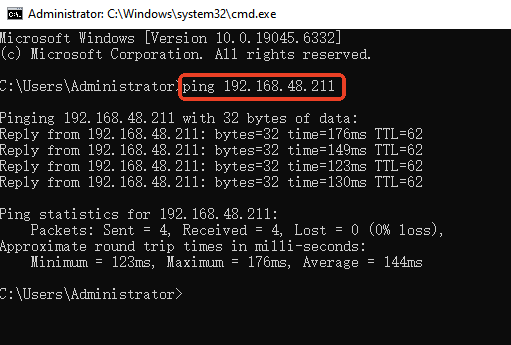

Hier sehen Sie ein Beispiel für den Zugriff auf den GL-MT3000 (ein Gerät im LAN des OpenVPN-Clients) mit der IP 192.168.48.211.

Pingen Sie auf einem Gerät, das mit Ihrem OpenVPN-Server verbunden ist, die IP-Adresse des GL-MT3000 192.168.48.211 an. Dies ist die IP-Adresse, die der OpenVPN-Client (GL-MT2500) dem GL-MT3000 in seinem LAN zuweist.

Wenn der Ping erfolgreich ist, sind die Einstellungen korrekt. Sie können dann über deren IP-Adressen auf alle weiteren Geräte im LAN-Subnetz des OpenVPN-Clients zugreifen.

Haben Sie noch Fragen? Besuchen Sie unser Community Forum oder kontaktieren Sie uns.