VPN Dashboard (Oprogramowanie v4.8)¶

Uwaga: Ten przewodnik dotyczy oprogramowania v4.8. W przypadku wcześniejszych wersji zapoznaj się z dokumentacją tutaj.

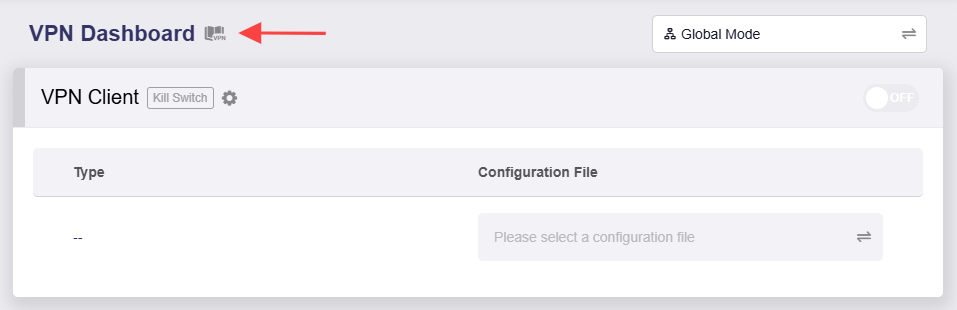

W panelu administracyjnym przejdź do VPN -> VPN Dashboard.

VPN Dashboard wyświetla szczegóły połączenia VPN, takie jak reguły tunelu, adres serwera, statystyki ruchu, wirtualny adres IP klienta oraz dziennik połączeń. Umożliwia także konfigurację zaawansowanych ustawień, takich jak Kill Switch VPN, maskowanie IP i MTU.

Możesz również aktywować wiele połączeń VPN w scenariuszach z wieloma tunelami.

Kreator konfiguracji¶

Kliknij ikonę książki w lewym górnym rogu i postępuj zgodnie z Kreatorem konfiguracji VPN, aby szybko ukończyć konfigurację VPN.

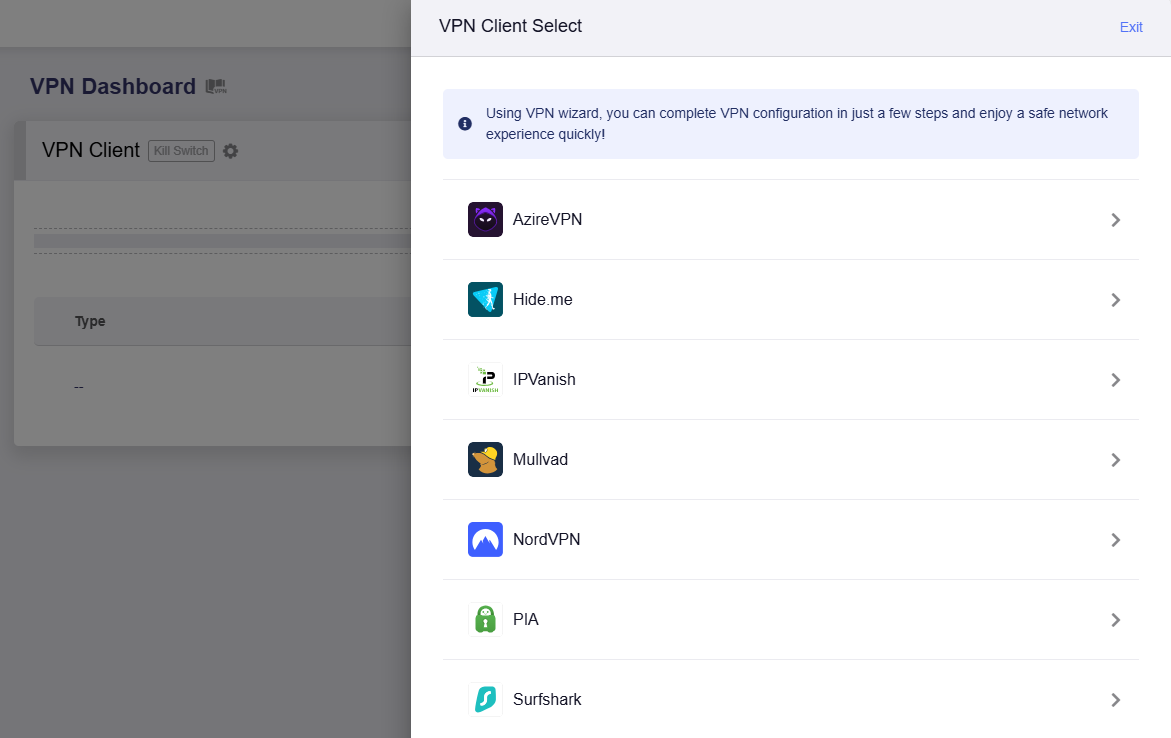

Uwaga: Kreator konfiguracji VPN jest przeznaczony wyłącznie dla zintegrowanych usług VPN: AzireVPN, Hide.me, IPVanish, Mullvad, NordVPN, PIA i Surfshark. W przypadku innych dostawców VPN pomiń kreator i skonfiguruj VPN ręcznie na stronie Klient OpenVPN lub Klient WireGuard.

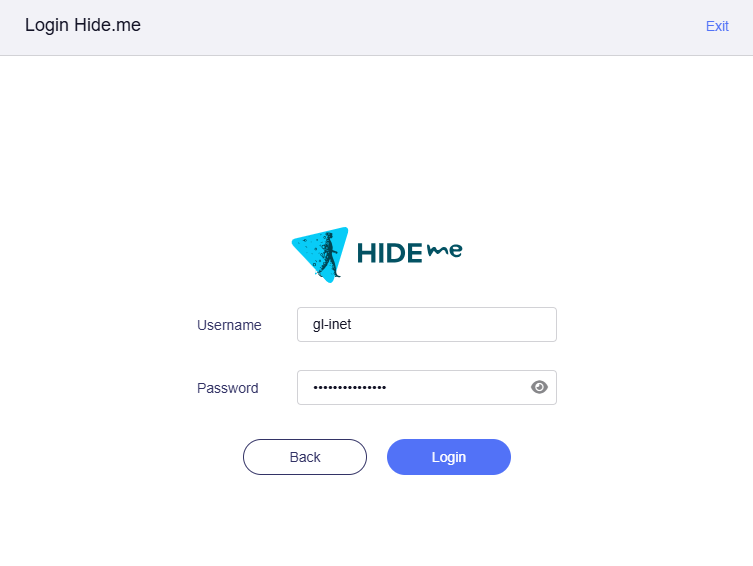

Poniżej przedstawiono przykład z usługą Hide.me. Zaloguj się za pomocą danych logowania Hide.me.

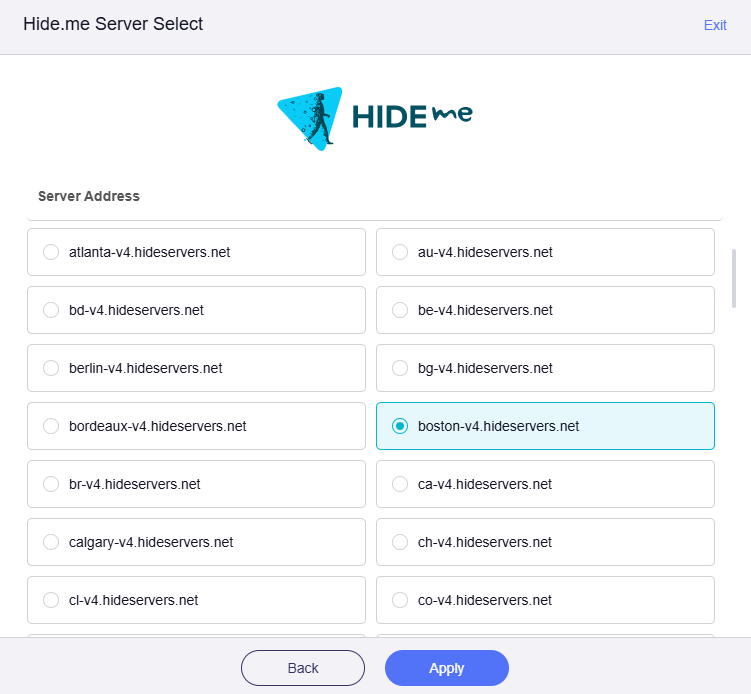

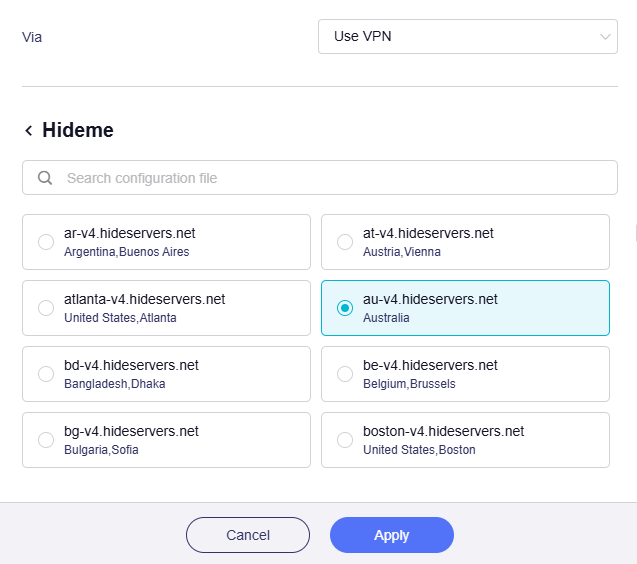

Wybierz serwer VPN i kliknij Apply. Jest to serwer, z którym połączysz się przez ten tunel VPN, a Twój publiczny adres IP będzie widoczny jako adres z lokalizacji wybranego serwera.

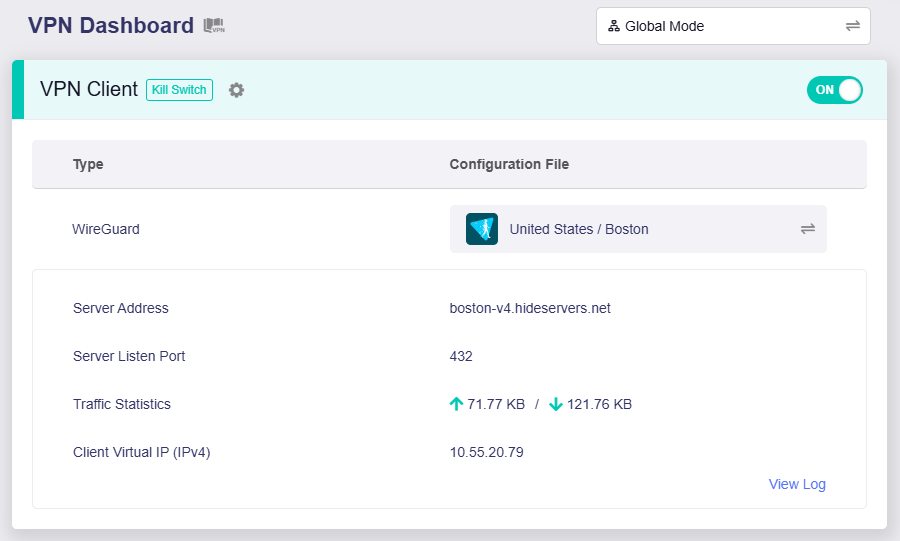

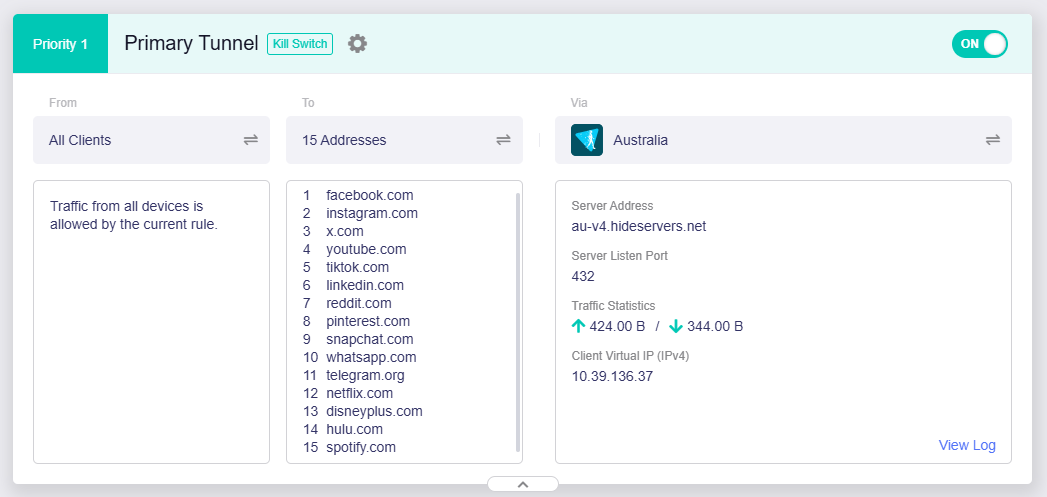

Połączenie zostanie nawiązane automatycznie. Po pomyślnym połączeniu przejdź do VPN Dashboard – zobaczysz, że tunel VPN jest włączony.

Wyświetlany jest aktualnie używany protokół VPN (np. WireGuard), plik konfiguracyjny, adres serwera, port nasłuchu serwera, statystyki ruchu oraz wirtualny adres IP klienta. Dziennik połączenia można wyświetlić w prawym dolnym rogu.

Wszyscy podłączeni klienci będą uzyskiwać dostęp do Internetu przez ten tunel VPN.

Aby skonfigurować politykę VPN, zapoznaj się z sekcją Tryb polityk.

Tryb VPN¶

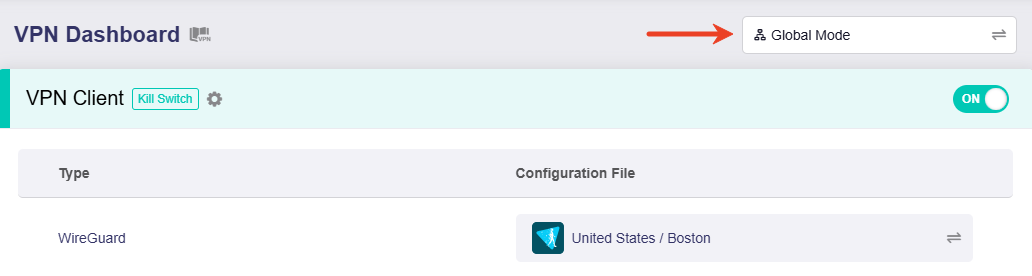

Na VPN Dashboard kliknij przycisk w prawym górnym rogu, aby przełączyć tryb VPN.

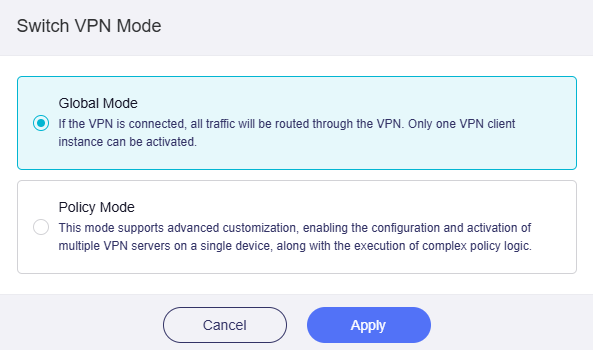

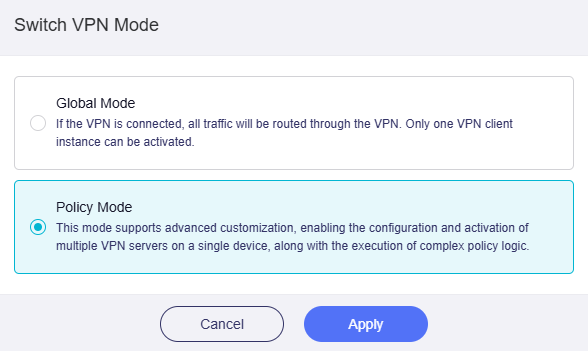

Dostępne są dwa tryby: tryb globalny (Global Mode) i tryb polityk (Policy Mode).

Tryb globalny¶

W tym trybie cały ruch jest kierowany przez tunel VPN. Może być aktywna tylko jedna instancja klienta VPN.

Jest to idealne rozwiązanie w scenariuszach, gdy cały ruch kliencki ma być kierowany przez jeden serwer VPN, np. w celu ujednolicenia zabezpieczeń sieci lub dostępu do treści z określonego regionu.

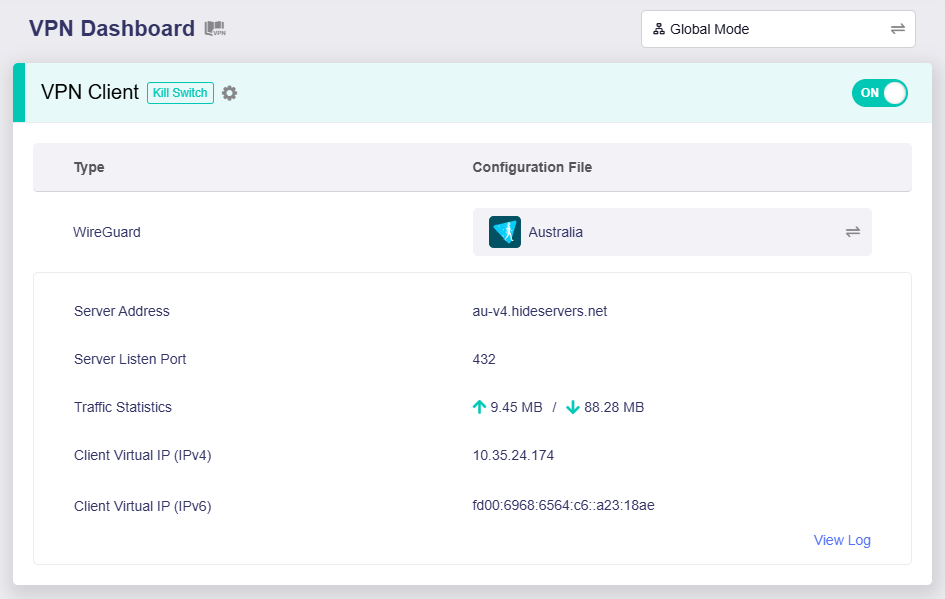

W poniższym przykładzie router łączy się z serwerem australijskim za pomocą protokołu WireGuard. Cały ruch z podłączonych klientów będzie kierowany przez ten tunel VPN.

Tryb polityk¶

W tym trybie router może łączyć się z wieloma serwerami VPN, a użytkownik może definiować niestandardowe reguły routingu dla różnych klientów lub celów ruchu.

Jest to odpowiednie rozwiązanie w scenariuszach wymagających elastycznego zarządzania ruchem, np. kierowania różnego ruchu do różnych celów przez wiele serwerów VPN.

Przełącz tryb VPN na tryb polityk i kliknij Apply.

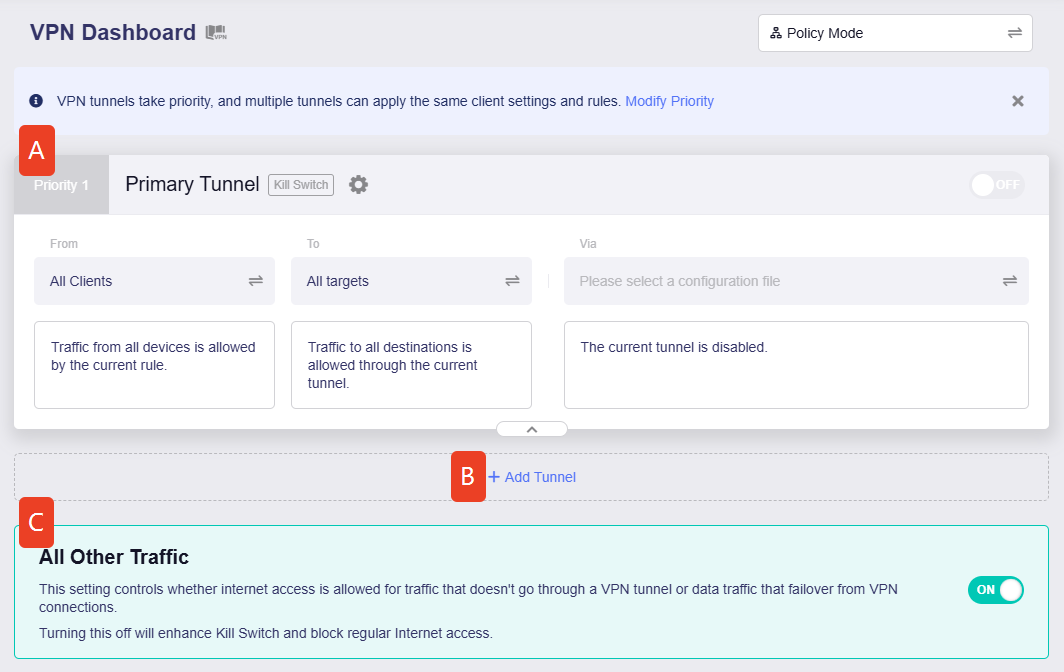

Po przełączeniu, jeśli VPN nie jest włączone, strona wygląda jak poniżej – zawiera trzy sekcje: Tunel podstawowy, Dodaj tunel oraz Cały pozostały ruch.

Kliknij odpowiednią sekcję, aby dowiedzieć się więcej.

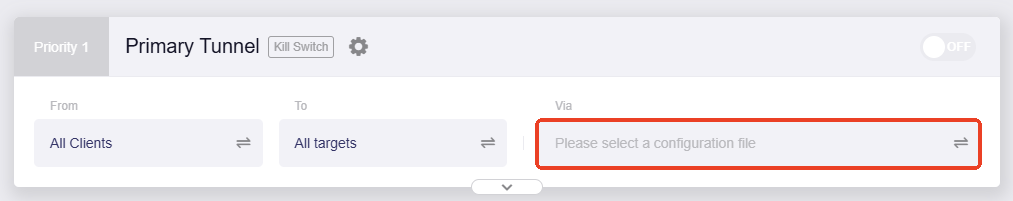

Tunel podstawowy¶

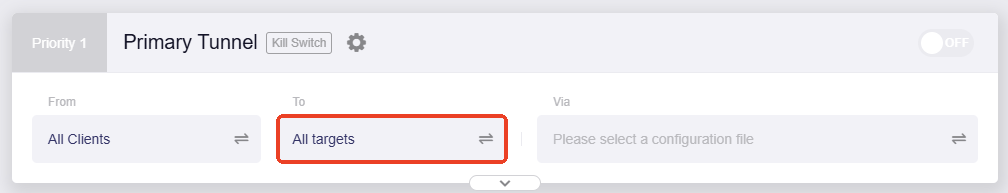

Tunel podstawowy to predefiniowany tunel w trybie polityk. Ma najwyższy priorytet. Jeśli istnieje więcej niż jeden tunel, możesz zmienić priorytet tuneli.

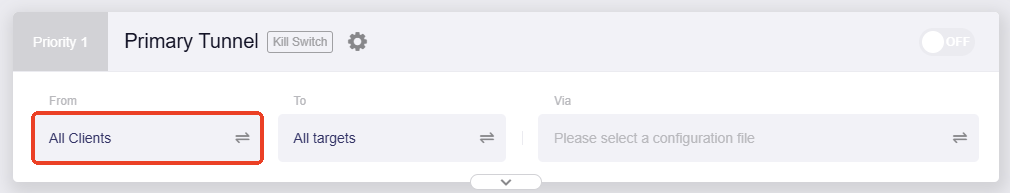

W tym tunelu możesz dostosować regułę tunelu, ustawiając trzy parametry:

-

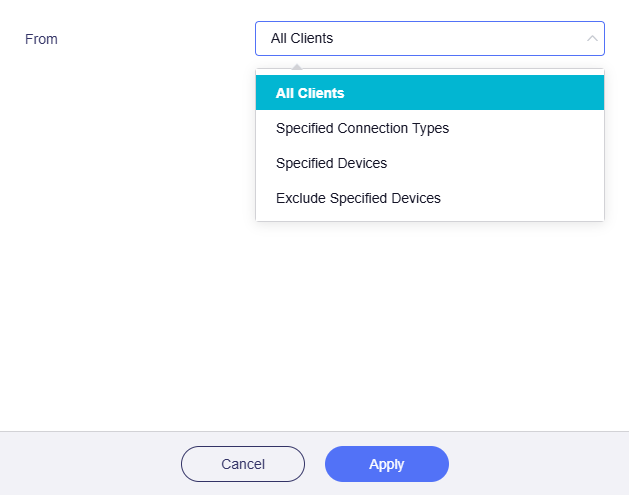

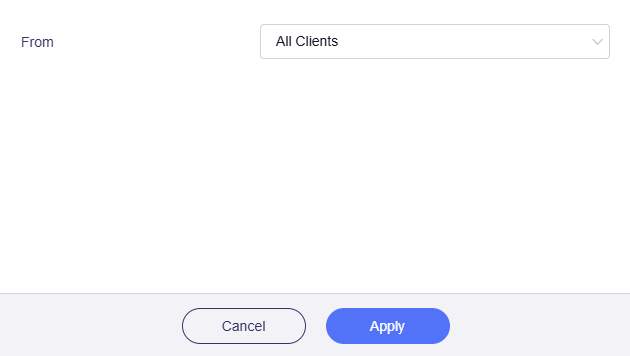

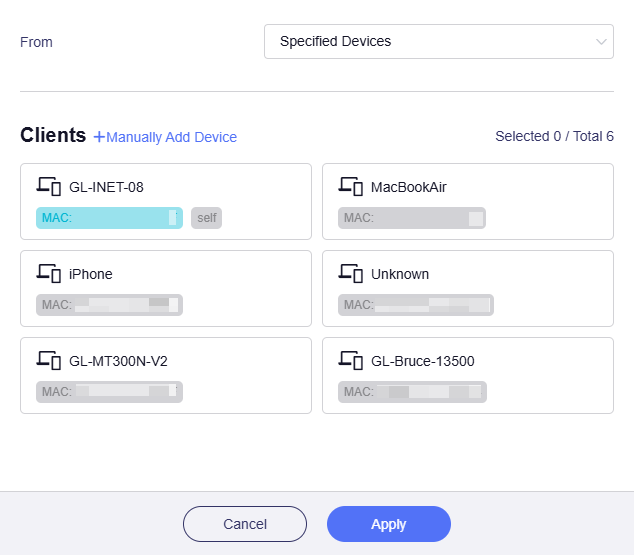

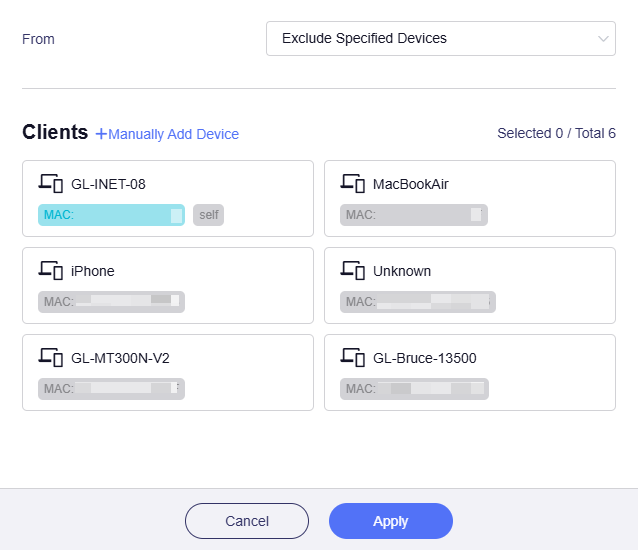

From (Źródło ruchu): określa źródło ruchu, czyli ruch, który powinien być kierowany przez ten tunel.

Kliknij wyszarzone pole, aby wybrać źródło ruchu.

-

All Clients: po wybraniu tej opcji ruch ze wszystkich urządzeń będzie pasował do tej reguły.

-

Specified Connection Types: po wybraniu tej opcji ruch z określonych typów połączeń (np. podsieci LAN, bramy drop-in, sieci gościnnej) będzie pasował do tej reguły.

Jeśli na routerze włączono serwer OpenVPN lub serwer WireGuard, w sekcji Specified Connection Types pojawią się dodatkowe opcje. Jest to przydatne przy kaskadowaniu VPN.

-

Specified Devices: po wybraniu tej opcji ruch z określonych urządzeń (identyfikowanych przez adres MAC) będzie pasował do tej reguły.

-

Exclude Specified Devices: po wybraniu tej opcji ruch z określonych urządzeń (identyfikowanych przez adres MAC) NIE będzie pasował do tej reguły.

-

-

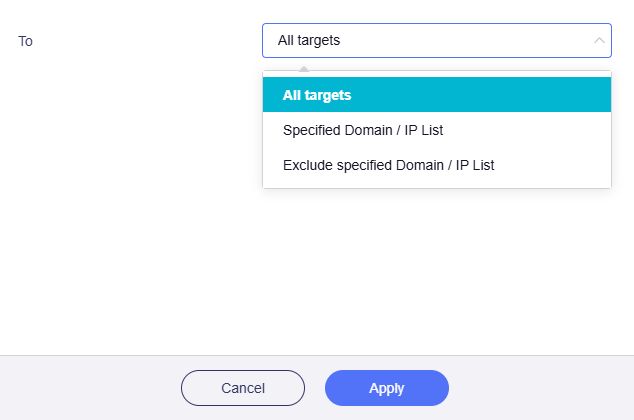

To (Cel ruchu): określa docelowe miejsca ruchu.

Kliknij wyszarzone pole, aby wybrać cele ruchu.

-

All Targets: po wybraniu tej opcji ruch pasujący do tej reguły będzie kierowany do wszystkich celów.

-

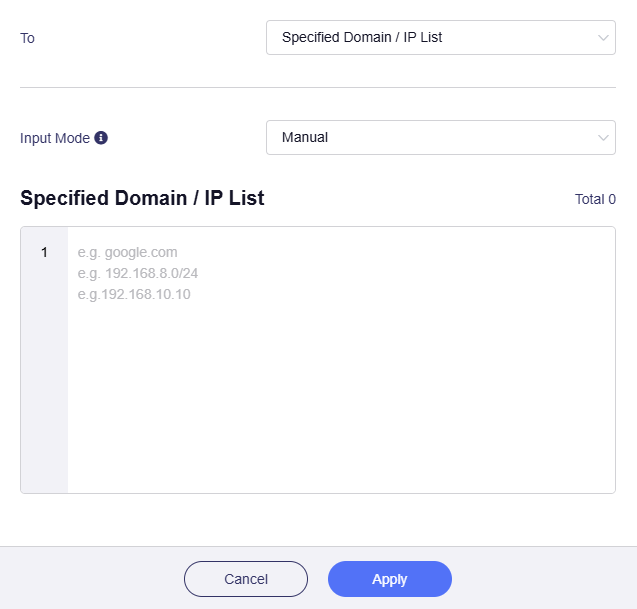

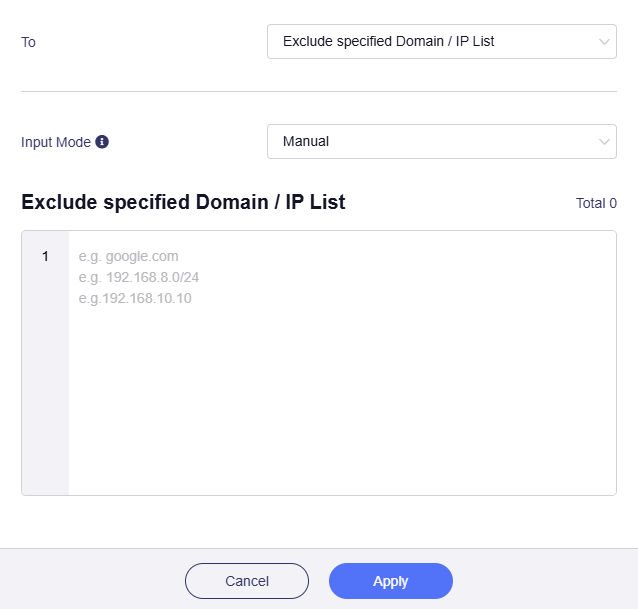

Specified Domain / IP List: po wybraniu tej opcji ruch pasujący do tej reguły będzie kierowany do określonych domen lub adresów IP. Należy je wprowadzić ręcznie.

Pamiętaj, że wskazanie domeny głównej obejmie wszystkie jej subdomeny. Na przykład, jeśli chcesz wskazać w tunelu

archive.ubuntu.com,security.ubuntu.comiold-releases.ubuntu.com, wystarczy podać domenę głównąubuntu.com.

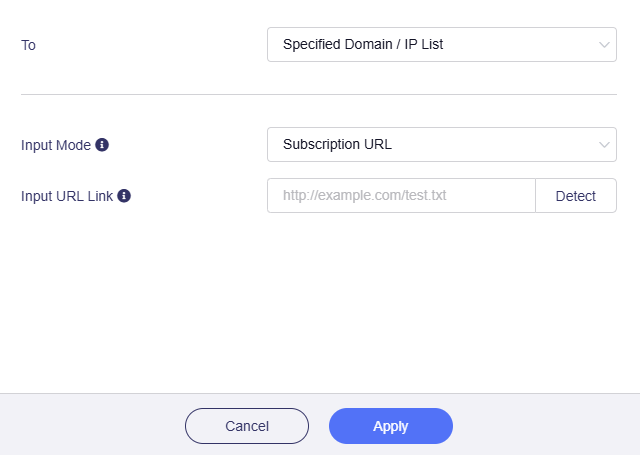

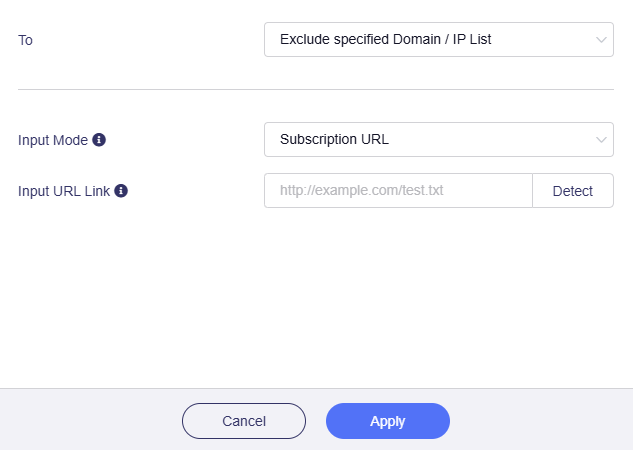

Możesz też przełączyć Input Mode z trybu Manual na Subscription URL i podać adres URL.

Note

-

Wskazanie domeny głównej obejmie wszystkie jej subdomeny.

-

Po wybraniu Subscribe URL nazwa domeny lub adres IP z podanego URL będą automatycznie aktualizowane każdego dnia.

-

Upewnij się, że podany URL jest poprawny. Mechanizm wykrywania URL weryfikuje ważność nazwy domeny lub adresu IP. Dowiedz się więcej

-

-

Exclude Specified Domain / IP List: po wybraniu tej opcji ruch pasujący do tej reguły NIE będzie kierowany do określonych domen lub adresów IP. Należy je wprowadzić ręcznie.

Pamiętaj, że wskazanie domeny głównej obejmie wszystkie jej subdomeny. Na przykład, jeśli chcesz wskazać w tunelu

archive.ubuntu.com,security.ubuntu.comiold-releases.ubuntu.com, wystarczy podać domenę głównąubuntu.com.

Możesz też przełączyć Input Mode z trybu Manual na Subscription URL i podać adres URL.

Note

-

Wskazanie domeny głównej obejmie wszystkie jej subdomeny.

-

Po wybraniu Subscribe URL nazwa domeny lub adres IP z podanego URL będą automatycznie aktualizowane każdego dnia.

-

Upewnij się, że podany URL jest poprawny. Mechanizm wykrywania URL weryfikuje ważność nazwy domeny lub adresu IP. Dowiedz się więcej

-

-

-

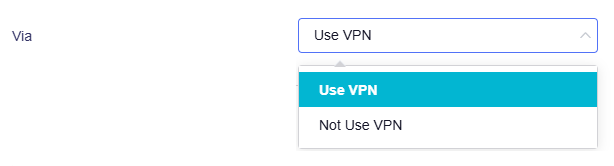

Via (Metoda routingu): określa metodę routingu ruchu, czyli czy ma być używany VPN.

Kliknij wyszarzone pole, aby wybrać metodę routingu.

-

Use VPN: po wybraniu tej opcji ruch pasujący do tej reguły będzie kierowany do wybranych celów przez VPN.

Aby rozpocząć, skonfiguruj router jako klienta VPN. Użyj Kreatora konfiguracji VPN, aby szybko ukończyć konfigurację, lub przejdź do Klienta OpenVPN / Klienta WireGuard na lewym pasku bocznym, aby skonfigurować ją ręcznie.

Po skonfigurowaniu routera jako klienta VPN wybierz plik konfiguracyjny VPN dla tego tunelu i kliknij Apply.

-

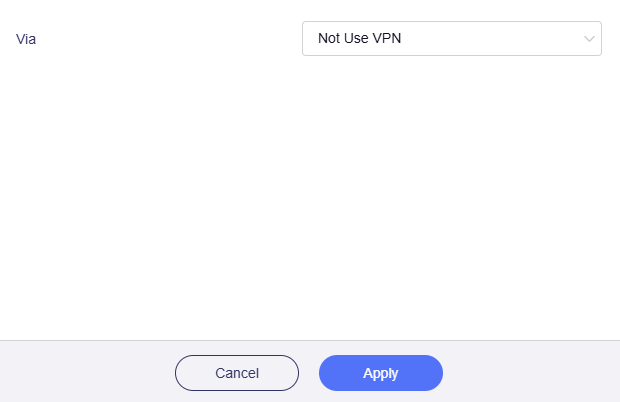

Not Use VPN: po wybraniu tej opcji ruch pasujący do tej reguły będzie kierowany do wybranych celów przez lokalny interfejs WAN, a nie przez VPN.

-

-

Po wybraniu źródła ruchu, celu ruchu i metody routingu konfiguracja reguły tunelu podstawowego jest gotowa.

W poniższym przykładzie reguła tunelu podstawowego jest następująca: wszyscy klienci używają VPN, aby uzyskać dostęp do określonych domen. Ich ruch jest kierowany przez serwer australijski i wychodzi do wybranych domen internetowych przez ten tunel.

Uwaga: Ze względów bezpieczeństwa przed włączeniem tuneli przejdź do sekcji Cały pozostały ruch i Opcje tunelu, aby sprawdzić pozostałe ustawienia.

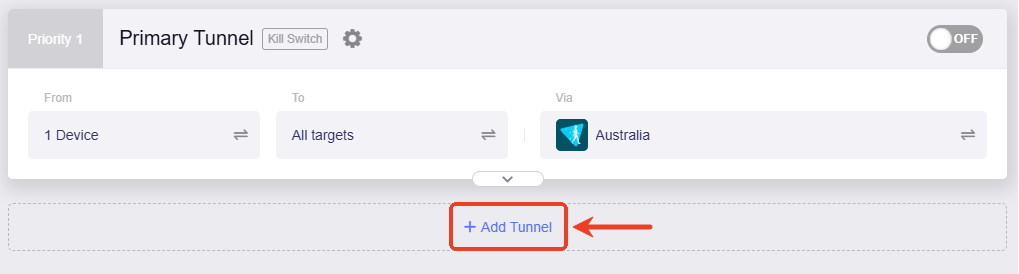

Dodaj tunel¶

Aby utworzyć dodatkowe tunele dla wielu instancji VPN, kliknij Add Tunnel pod tunelem podstawowym i skonfiguruj niestandardowe reguły.

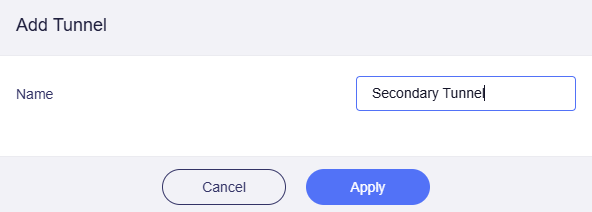

Nadaj tunelowi nazwę.

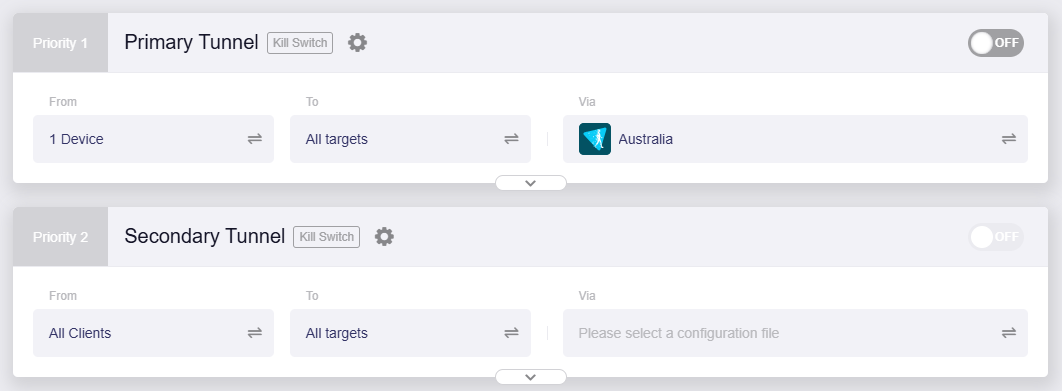

Na stronie VPN Dashboard pojawi się kolejny tunel.

W razie potrzeby możesz dodać więcej tuneli. Można utworzyć maksymalnie 5 tuneli (wliczając predefiniowany tunel podstawowy).

Skonfiguruj reguły tunelu, ustawiając źródło ruchu, cele ruchu i metodę routingu. Zapoznaj się z sekcją Tunel podstawowy.

Uwaga: Ze względów bezpieczeństwa przed włączeniem tuneli przejdź do sekcji Cały pozostały ruch i Opcje tunelu, aby sprawdzić pozostałe ustawienia.

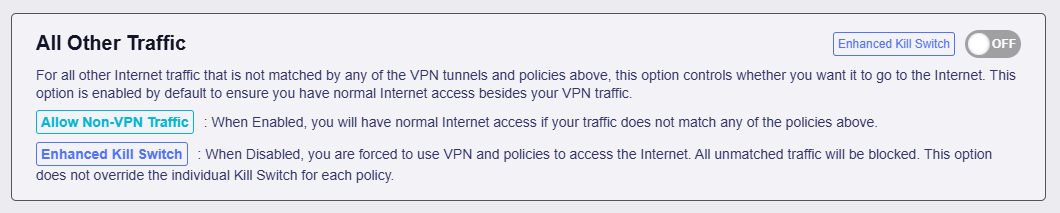

Cały pozostały ruch¶

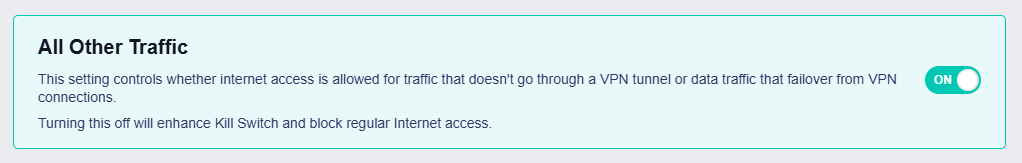

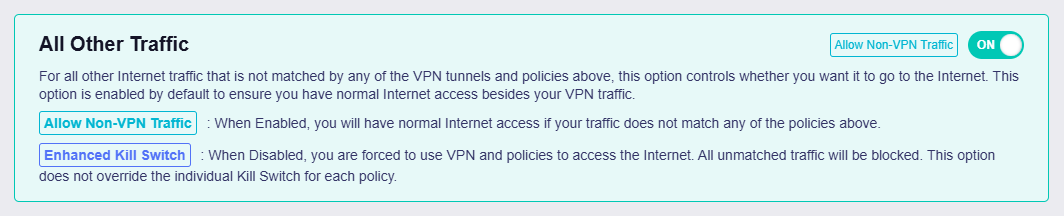

W trybie polityk u dołu VPN Dashboard wyświetlany jest domyślnie włączony tunel.

Ten tunel kontroluje, czy ruch, który nie pasuje do żadnej z powyższych grup tuneli VPN, może uzyskiwać dostęp do Internetu. Jest domyślnie włączony, aby zapewnić normalny dostęp do Internetu dla ruchu niekierowanego przez VPN.

-

Gdy jest włączony, ruch niedopasowany nadal może uzyskiwać dostęp do Internetu.

-

Gdy jest wyłączony, dostęp do Internetu jest dozwolony wyłącznie dla ruchu kierowanego przez VPN. Cały ruch spoza VPN oraz ruch po nieudanym przełączeniu awaryjnym z połączeń VPN zostanie zablokowany. Ta opcja nie nadpisuje indywidualnych ustawień Kill Switch dla każdego tunelu VPN.

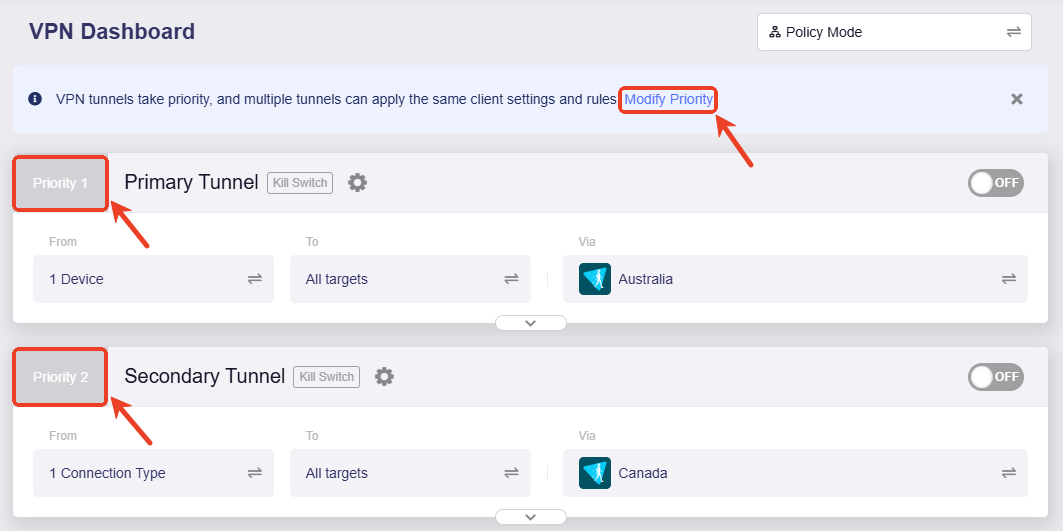

Priorytet tunelu¶

Domyślnie predefiniowany tunel podstawowy ma najwyższy priorytet, następnie kolejne ręcznie dodane tunele (jeśli istnieją), a na końcu tunel Cały pozostały ruch – zapewniający łączność z siecią lokalną (przez lokalny WAN).

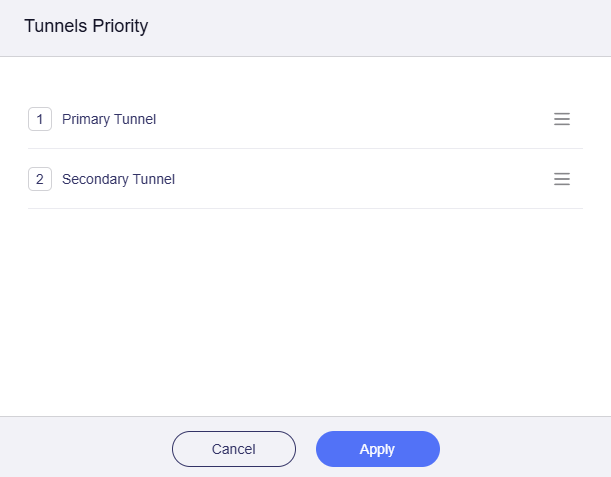

Aby zmienić priorytet tunelu, kliknij Modify Priority na górnym pasku informacyjnym lub kliknij etykietę priorytetu w lewym górnym rogu dowolnego tunelu (np. Priority 1/Priority 2).

Kliknij i przytrzymaj ikonę trzech linii po prawej stronie, aby zmienić kolejność tuneli, a następnie kliknij Apply.

Gdy włączonych jest wiele tuneli, router kieruje ruchem w następującej kolejności:

-

Ruch najpierw próbuje dopasować regułę tunelu o najwyższym priorytecie. Jeśli pasuje, jest kierowany przez ten tunel; w przeciwnym razie próbuje dopasować tunel o następnym priorytecie i tak dalej, aż dopasuje tunel „Cały pozostały ruch".

-

Jeśli tunel VPN rozłączy się niespodziewanie, system na podstawie stanu Kill Switch tego tunelu decyduje, czy przekierować ruch do tunelu o kolejnym priorytecie.

- Jeśli Kill Switch jest włączony, ruch zostanie zablokowany i nie zostanie przekierowany do tunelu o kolejnym priorytecie.

- Jeśli Kill Switch jest wyłączony, ruch zostanie przekierowany do tunelu o kolejnym priorytecie i spróbuje dopasować jego reguły.

-

Tunel Cały pozostały ruch jest domyślnie włączony, aby ruch niedopasowany do tuneli VPN nadal miał dostęp do Internetu.

- Gdy jest włączony, kieruje niedopasowany ruch lub ruch po przełączeniu awaryjnym przez lokalny WAN.

- Gdy jest wyłączony, wzmacnia działanie Kill Switch i blokuje zwykły dostęp do Internetu, zapobiegając wyciekom adresu IP.

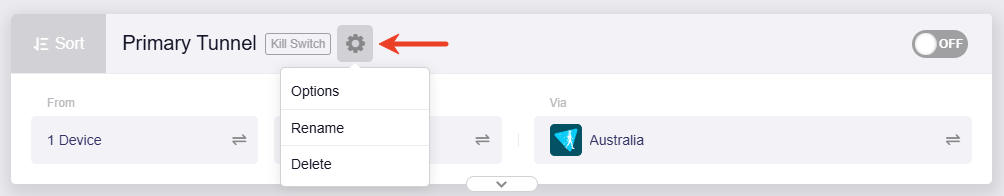

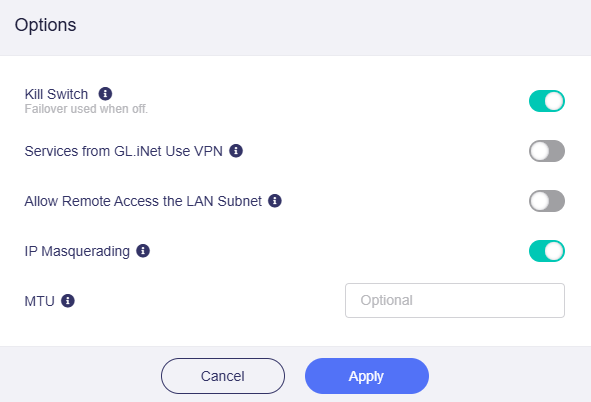

Opcje tunelu¶

Możesz skonfigurować zaawansowane ustawienia każdego tunelu VPN, takie jak Kill Switch VPN, maskowanie IP i MTU.

Kliknij ikonę koła zębatego obok nazwy tunelu i wybierz Options.

-

Kill Switch: jeśli włączony, ruch pasujący do tego tunelu VPN zostanie zablokowany w przypadku niespodziewanego zerwania połączenia VPN. Jeśli wyłączony, taki ruch zostanie przekierowany do tunelu o kolejnym priorytecie lub przez lokalny WAN.

-

Services from GL.iNet Use VPN: jeśli włączony, usługi GoodCloud, DDNS i rtty będą przesyłać pakiety przez tunele VPN. Opcja jest domyślnie wyłączona, ponieważ usługi te zazwyczaj wymagają prawdziwego adresu IP urządzenia do prawidłowego działania.

-

Allow Remote Access the LAN Subnet: jeśli włączony, zdalny dostęp do tego routera i jego urządzeń LAN przez VPN będzie dozwolony. Wymaga, aby serwer VPN rozgłaszał trasę powrotną do swojej podsieci LAN.

-

Maskowanie IP: jeśli włączone, źródłowe adresy IP klientów LAN zostaną przepisane na adres IP tunelu VPN routera. Wyłącz tę opcję tylko w konfiguracjach site-to-site, gdzie zdalny węzeł zna Twoje podsieci LAN.

-

MTU: wartość MTU ustawiona dla tunelu nadpisuje ustawienia MTU zawarte w pliku konfiguracyjnym.

Masz pytania? Odwiedź nasze Forum społeczności lub Skontaktuj się z nami.