VPN Dashboard (Firmware v4.9)¶

Sul lato sinistro del pannello di amministrazione web, vai su VPN -> VPN Dashboard.

Il VPN dashboard mostra i dettagli della connessione VPN, come regole di instradamento, server connesso, statistiche del traffico, IP virtuale del client e log di connessione, e consente di configurare impostazioni avanzate come VPN Kill Switch, IP Masquerading e MTU.

Rispetto al firmware v4.8, v4.9 include i seguenti miglioramenti al VPN Dashboard:

-

Consente agli utenti di selezionare più profili all'interno di un gruppo di tunnel e di impostarne la priorità. Il tunnel tenterà di connettersi usando ciascun profilo in ordine di priorità fino a stabilire correttamente una connessione.

-

Ogni gruppo di tunnel opera in modo indipendente e non esegue failover tra gruppi. Se tutti i profili in un singolo tunnel non riescono a connettersi, il sistema determinerà se passare alla WAN locale in base allo stato del Tunnel Kill Switch e del tunnel All Other Traffic.

Primi passi¶

Caricare un profilo VPN¶

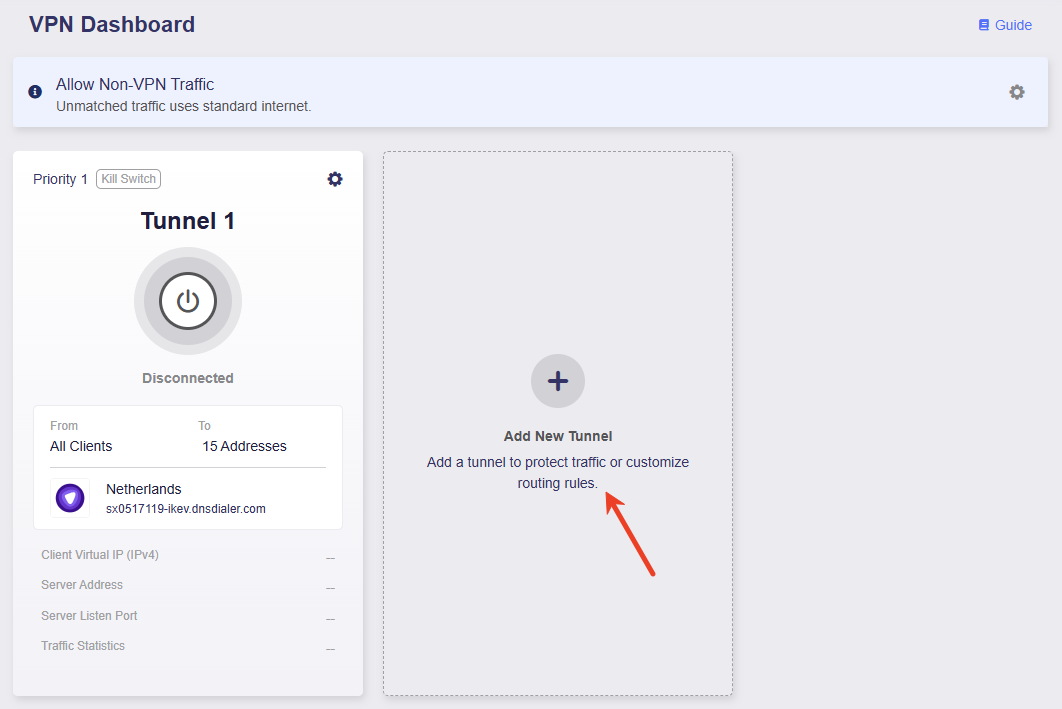

Quando entri in questa pagina per la prima volta, se non è stato creato alcun tunnel, la pagina apparirà come mostrato di seguito. Fai clic su Add VPN Tunnel per iniziare.

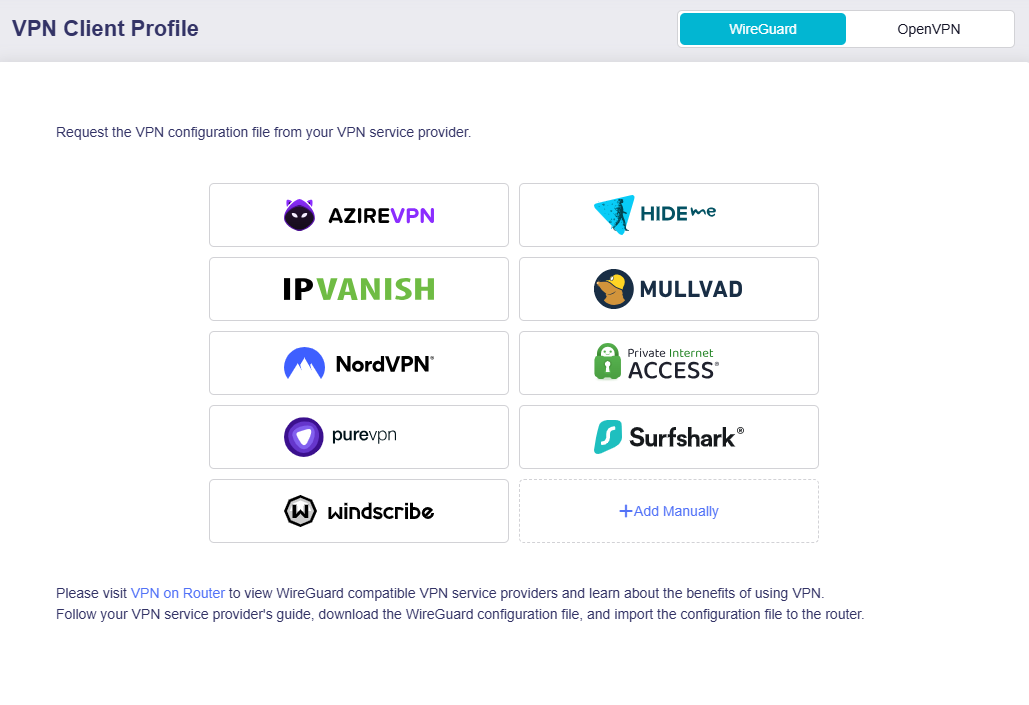

Verrai indirizzato alla pagina VPN Client Profile. Seleziona un provider VPN ed effettua il login.

I provider VPN elencati sono integrati nel pannello di amministrazione web del router GL.iNet. Con un abbonamento attivo, ti basta inserire le credenziali per effettuare subito il login e ottenere i file di configurazione per le connessioni VPN.

Se hai sottoscritto altri provider VPN, oppure vuoi caricare configurazioni VPN personali, fai clic su Add Manually e carica le tue configurazioni.

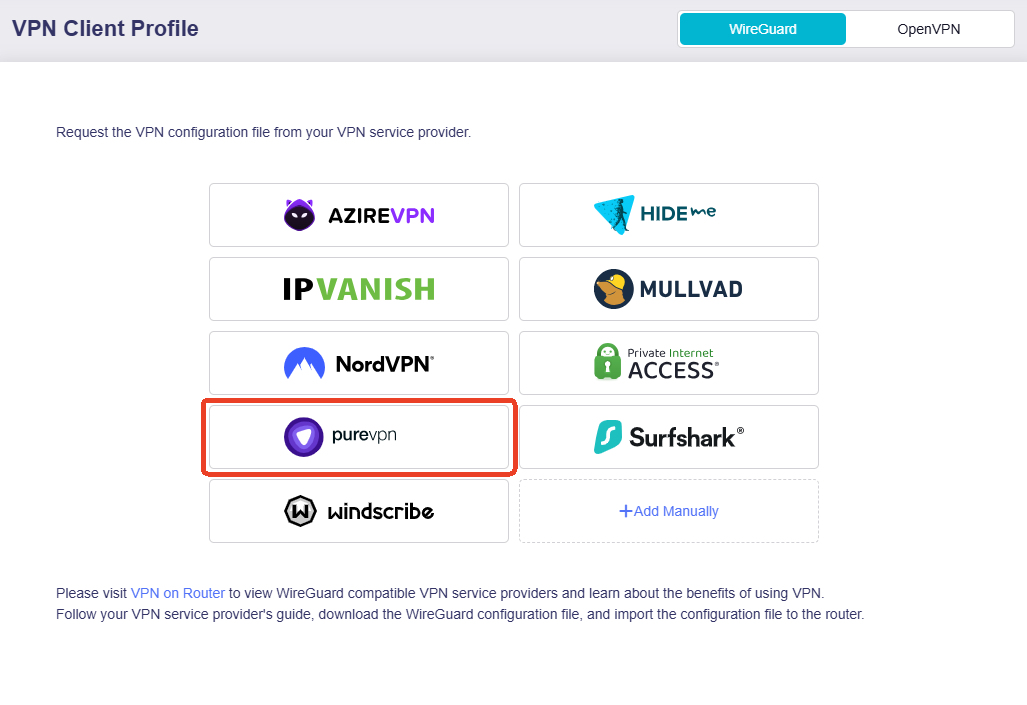

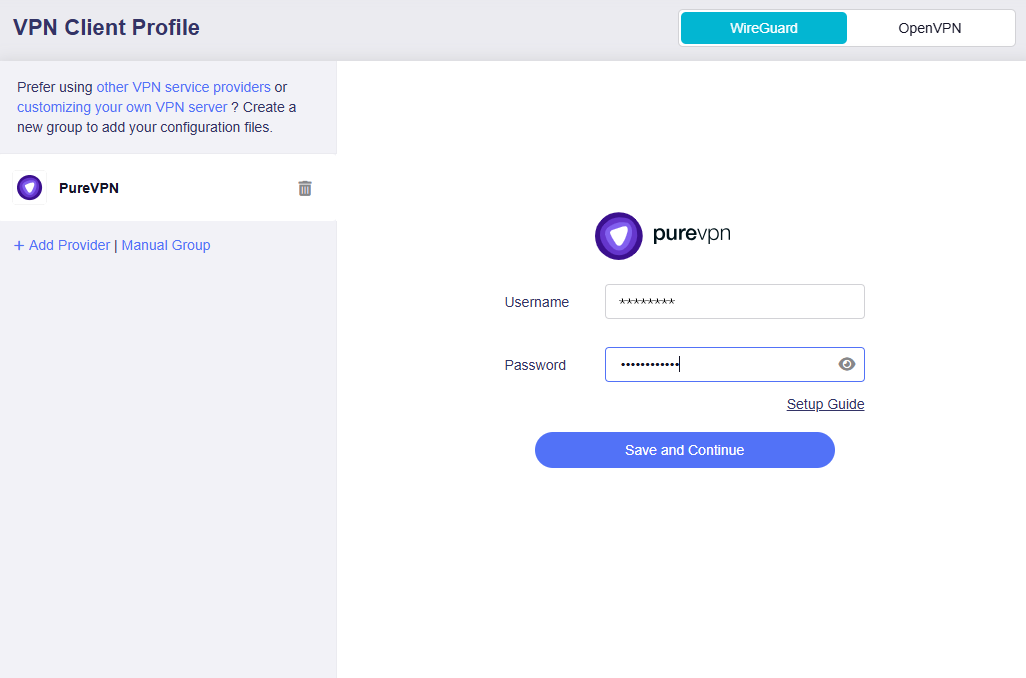

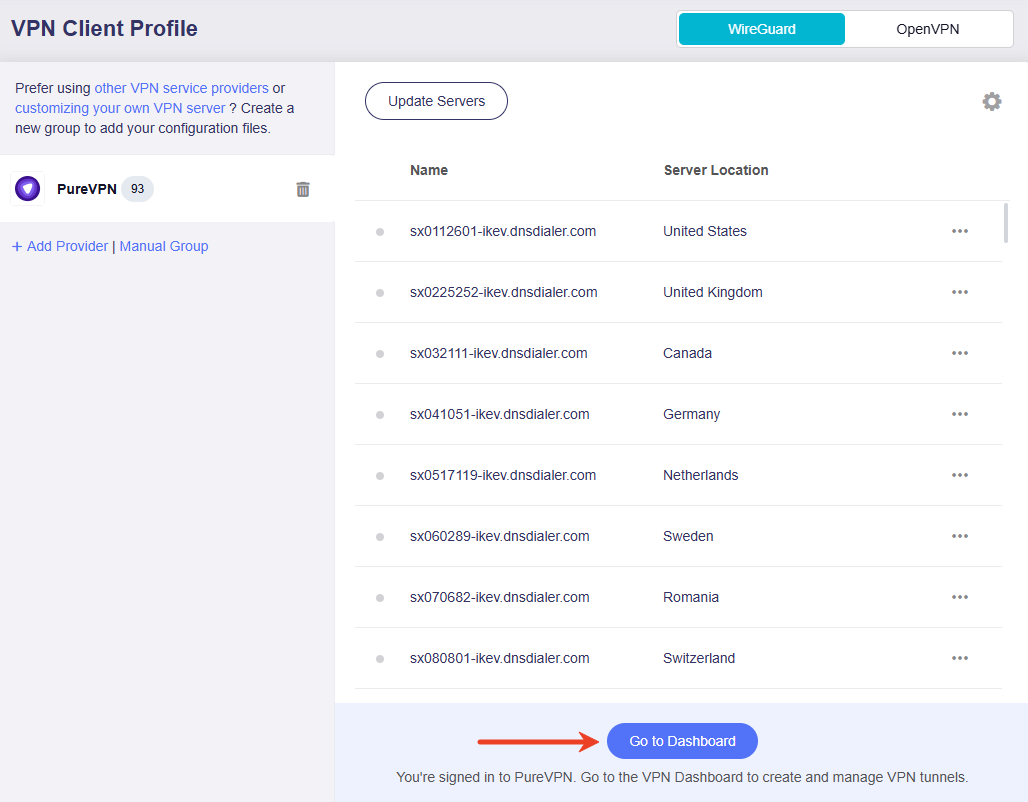

Prendiamo PureVPN come esempio. Fai clic su PureVPN ed effettua il login con credenziali valide.

Otterrai un elenco di profili VPN. Per alcuni provider di servizi VPN, prima che l'elenco dei profili venga mostrato potrebbe essere necessario selezionare un protocollo VPN oppure server o città preferiti.

Poi fai clic su Go to Dashboard in basso. Verrai indirizzato al VPN Dashboard per aggiungere il tuo tunnel VPN e configurare la VPN policy.

Configurare la VPN policy¶

Che cos'è una VPN policy?

Una VPN policy definisce come il traffico di rete viene instradato attraverso i tunnel VPN, determinando quale traffico viene inviato alle destinazioni desiderate tramite VPN e quale accede direttamente a Internet tramite WAN locale.

Consente a tutti i client o a dispositivi specifici di accedere a siti web designati o all'intera Internet tramite una connessione VPN, offrendo una gestione della rete flessibile e sicura.

Nel VPN Dashboard, segui la procedura guidata per configurare la VPN policy, inclusa la selezione del profilo VPN, dell'origine del traffico e della destinazione del traffico.

-

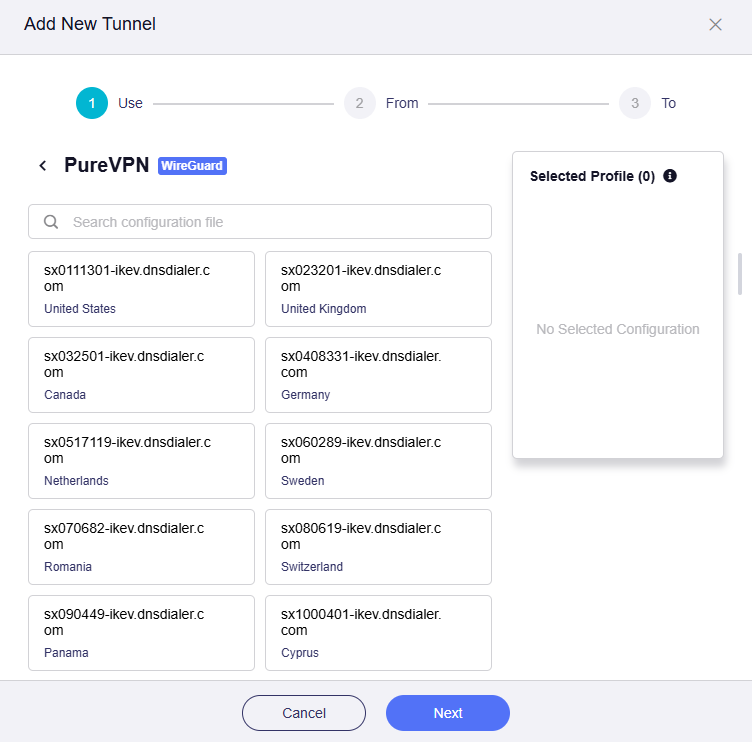

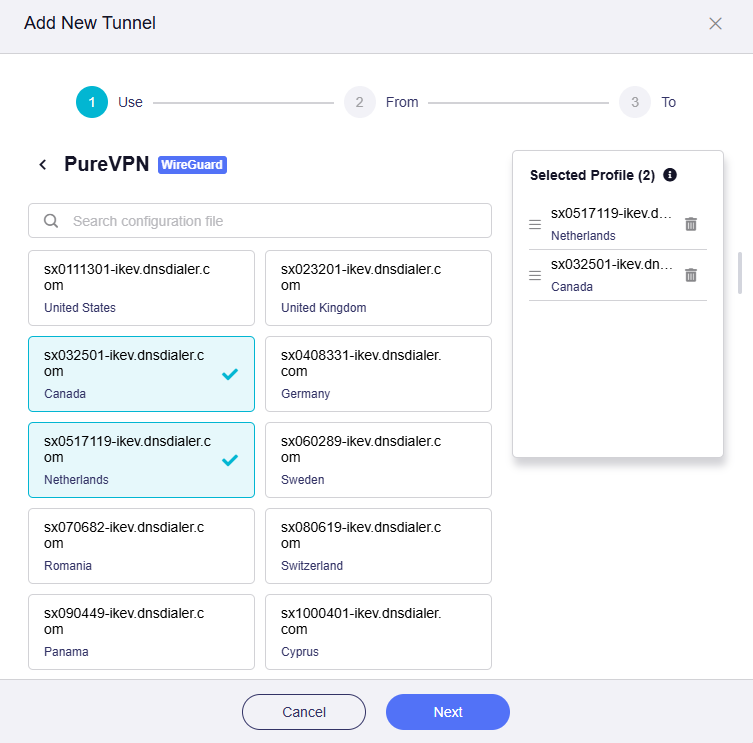

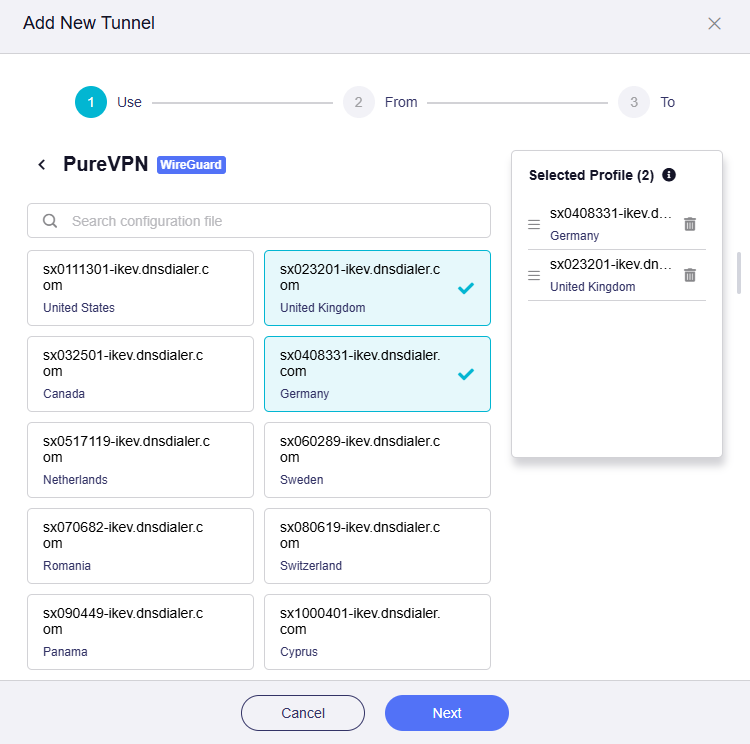

Seleziona il profilo VPN.

Se hai effettuato in precedenza il login con credenziali di servizi VPN integrati oppure hai caricato un file di configurazione, i profili disponibili saranno elencati qui. Altrimenti, vai su VPN Client Profile per effettuare il login con le tue credenziali o caricare manualmente un file di configurazione.

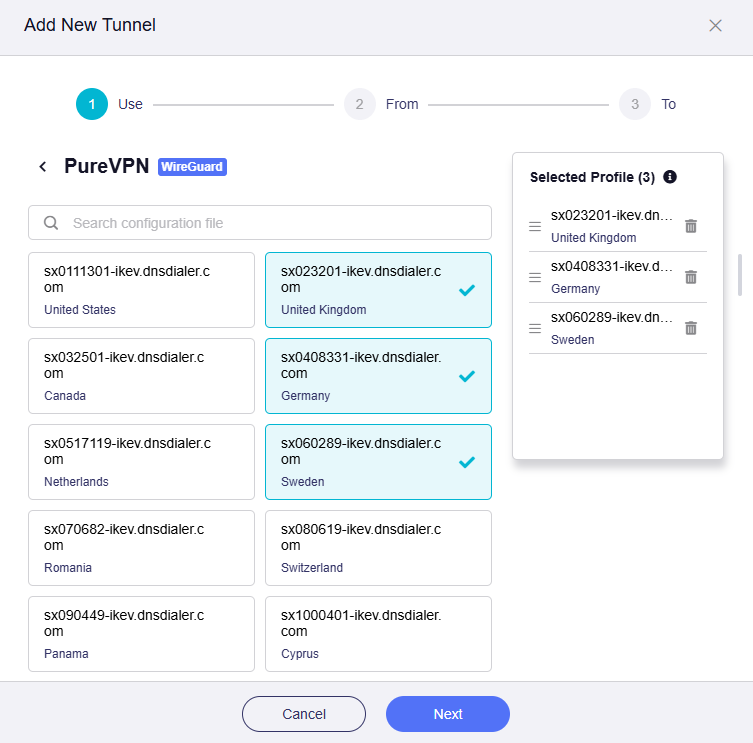

Prendiamo PureVPN come esempio. Seleziona uno o più profili e regola la priorità sulla destra secondo necessità.

Nota: quando sono selezionati più profili, il tunnel tenterà di connettersi usando ciascun profilo in ordine di priorità fino a stabilire correttamente una connessione. Se tutti i profili all'interno di un singolo tunnel non riescono a connettersi, il sistema determinerà se passare alla WAN locale in base allo stato del Tunnel Kill Switch e della policy All Other Traffic.

-

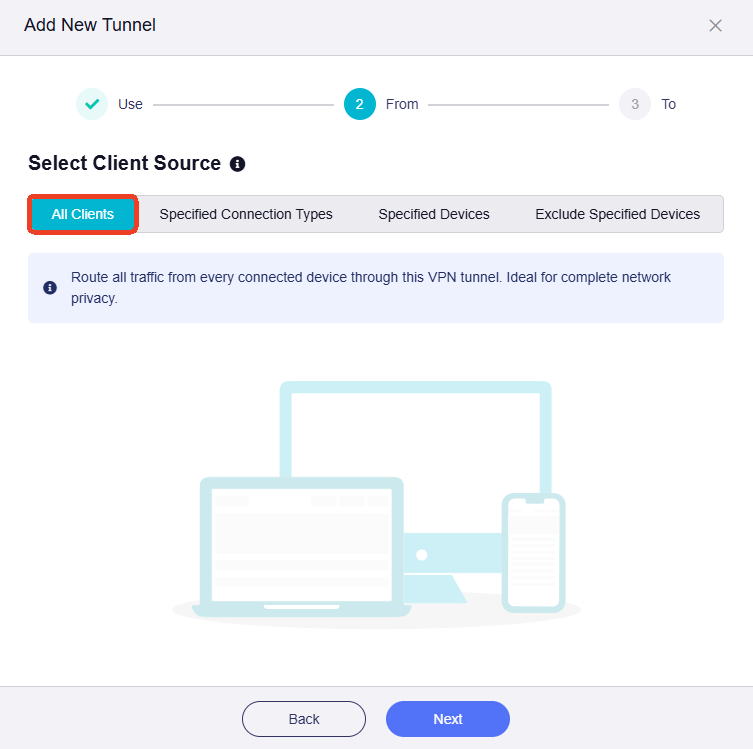

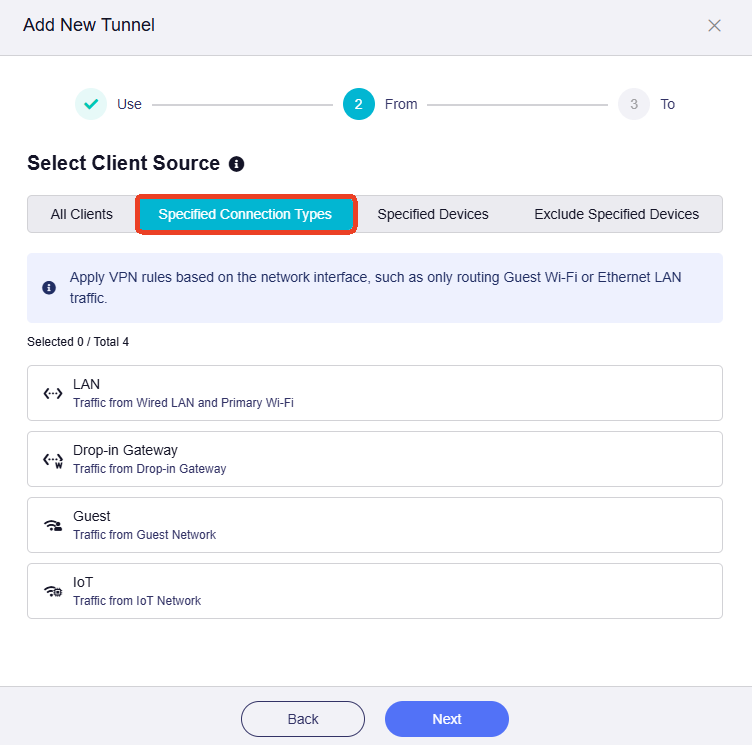

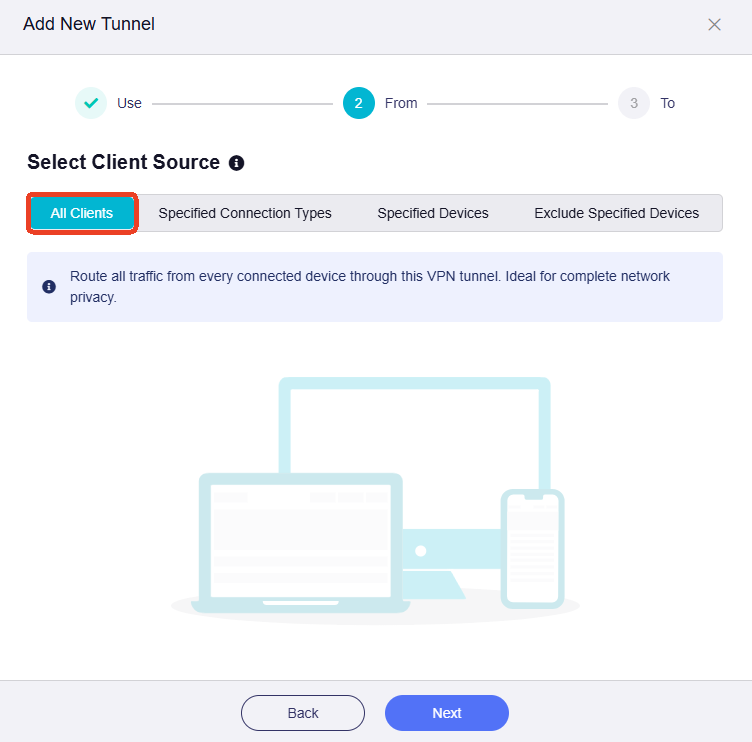

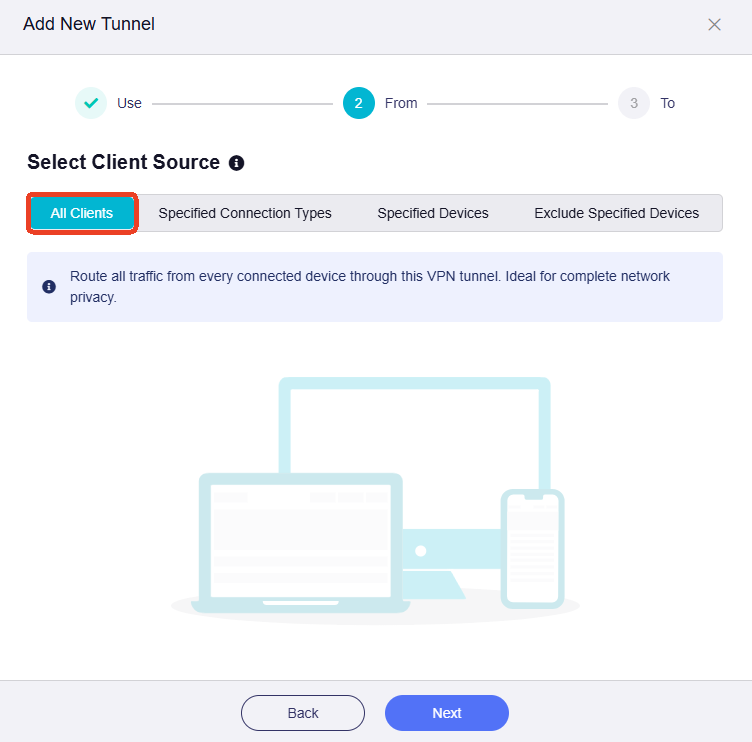

Seleziona l'origine client.

Sono disponibili quattro opzioni:

-

All Clients: se selezionato, il traffico di tutti i dispositivi corrisponderà a questa regola.

-

Specified Connection Types: se selezionato, il traffico dei tipi di connessione specificati, ad esempio LAN subnet, Drop-in Gateway o Guest Network, corrisponderà a questa regola.

-

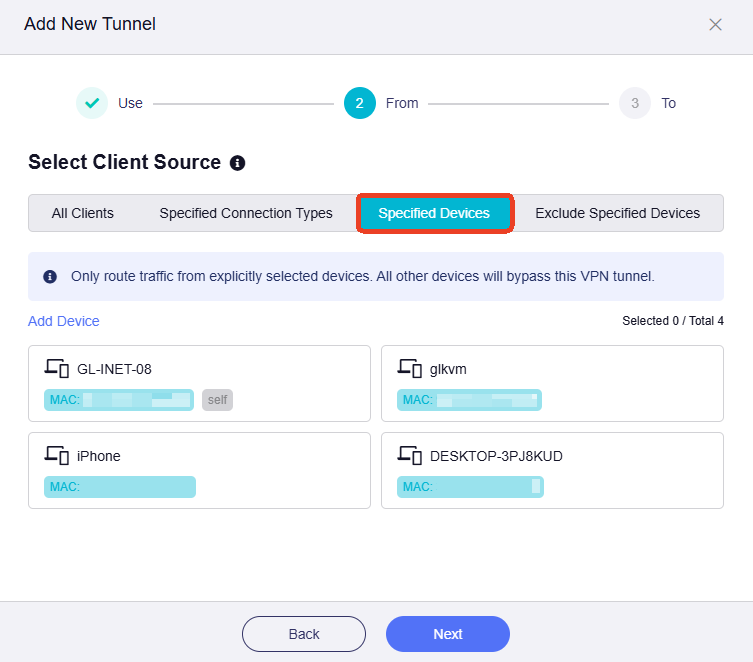

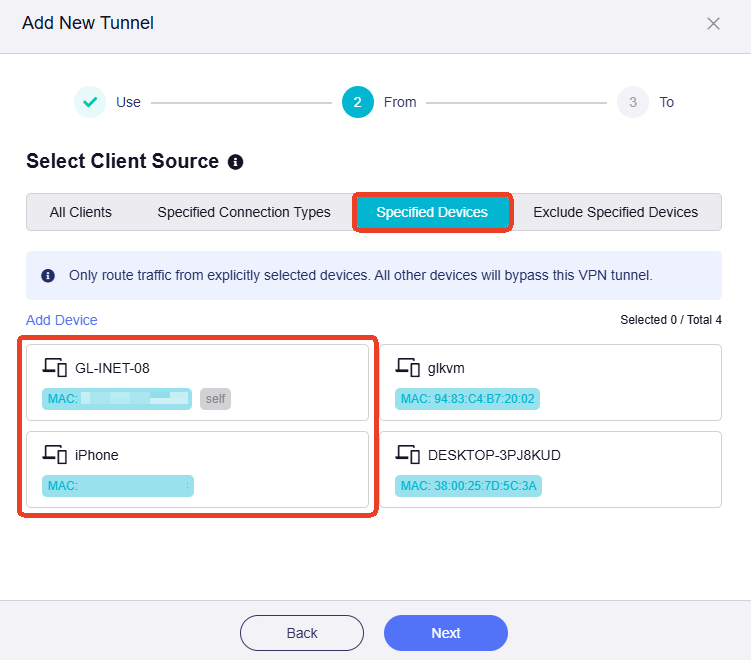

Specified Devices: se selezionato, il traffico dei dispositivi specificati, identificati tramite indirizzo MAC, corrisponderà a questa regola.

-

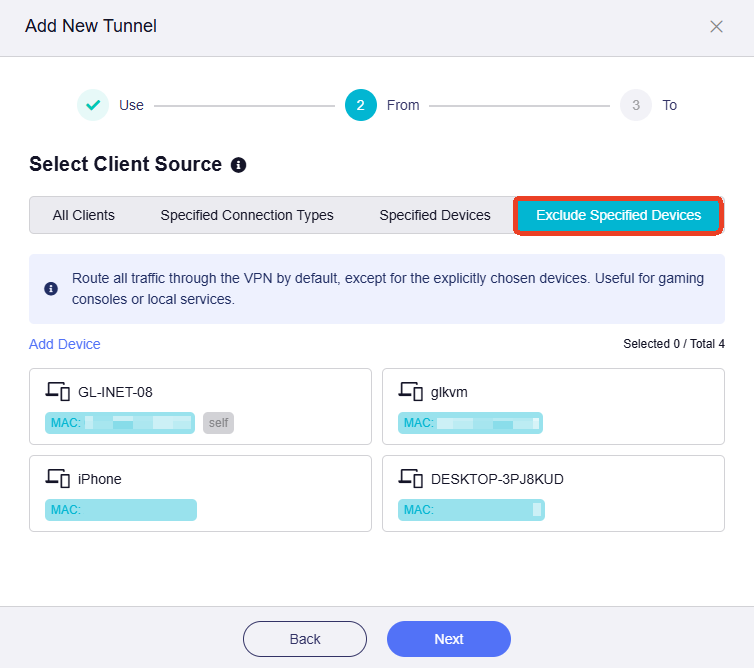

Exclude Specified Devices: se selezionato, il traffico dei dispositivi specificati, identificati tramite indirizzo MAC, non corrisponderà a questa regola.

-

-

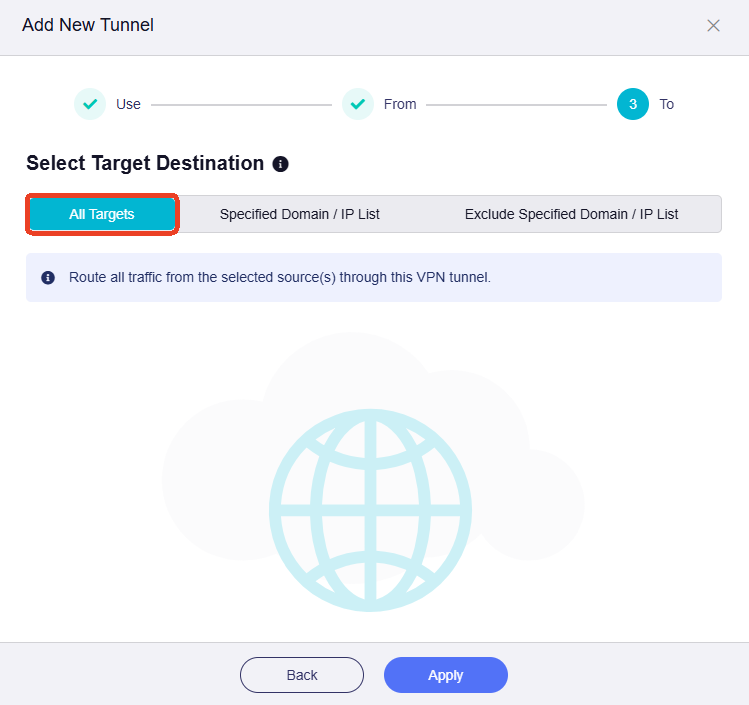

Seleziona la destinazione del traffico.

Sono disponibili tre opzioni:

-

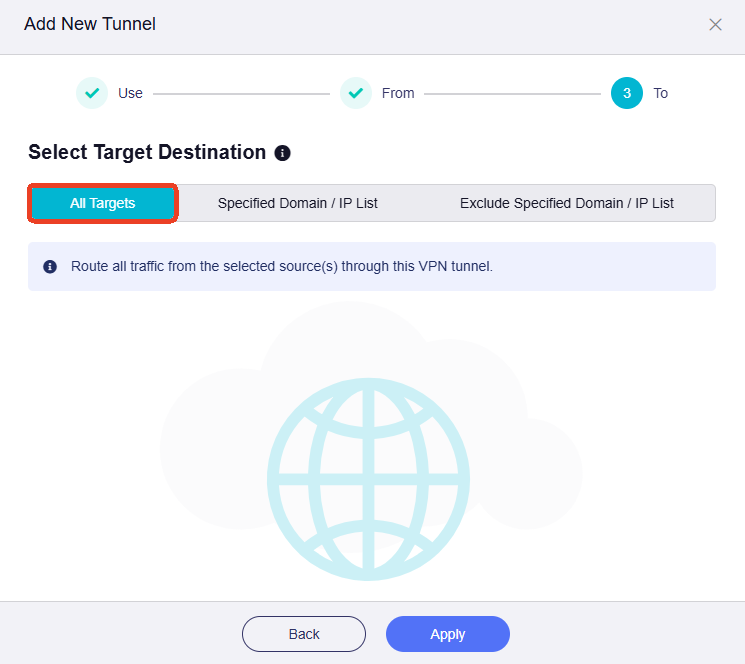

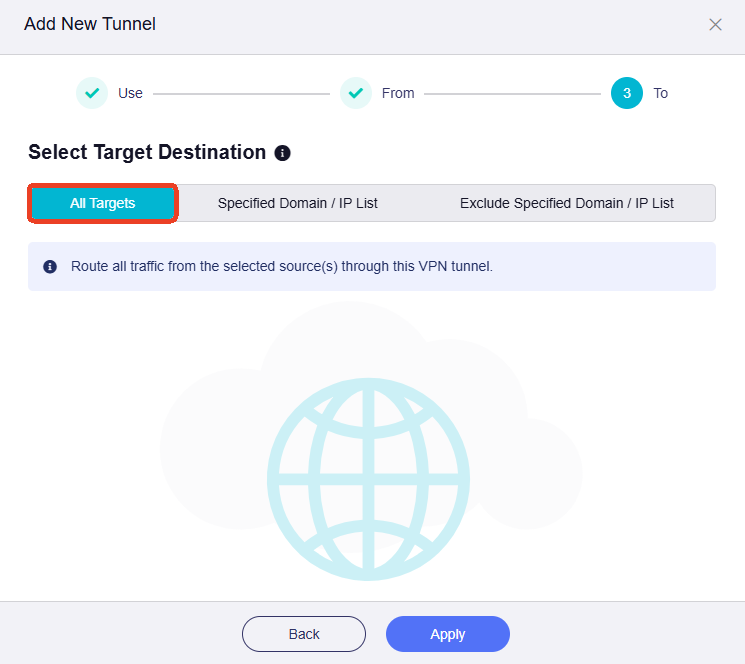

All Targets: se selezionato, il traffico che corrisponde a questa regola verrà instradato verso tutte le destinazioni.

-

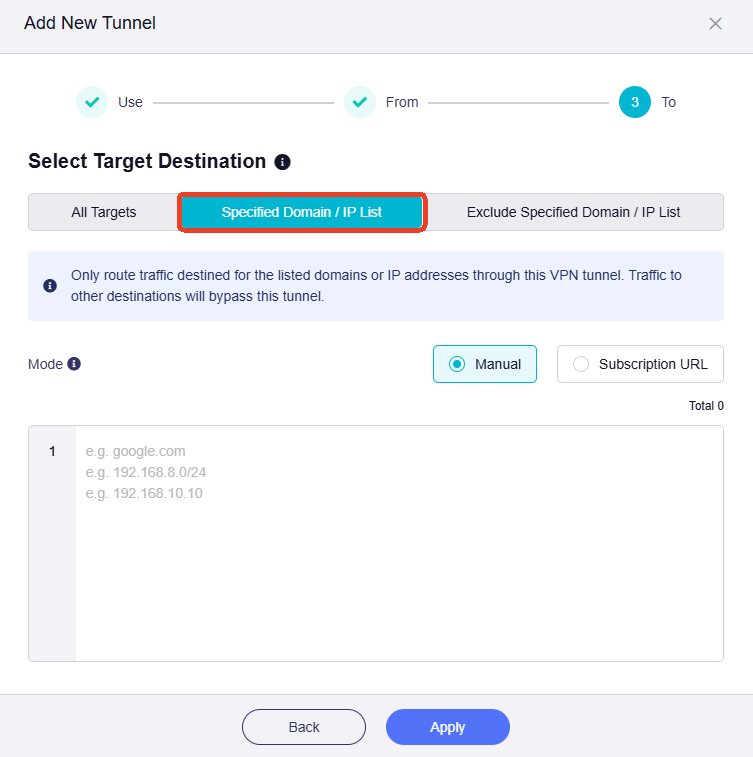

Specified Domain / IP List: se selezionato, il traffico che corrisponde a questa regola verrà instradato verso domini o indirizzi IP specificati. Devi inserirli manualmente.

-

Exclude specified Domain / IP List: se selezionato, il traffico che corrisponde a questa regola non verrà instradato verso domini o indirizzi IP specificati. Devi inserirli manualmente.

-

Kill Switch¶

Che cos'è il Kill Switch?

Il Kill Switch è una funzione di sicurezza per le connessioni VPN. Interrompe automaticamente tutto l'accesso a Internet della rete locale se la connessione VPN cade in modo imprevisto, evitando l'esposizione del tuo vero indirizzo IP e dei dati online e garantendo privacy e sicurezza continue. Questa funzione è particolarmente utile per mantenere un accesso a Internet sicuro e anonimo, ad esempio quando usi reti pubbliche, gestisci dati sensibili o vuoi nascondere il tuo indirizzo IP reale.

Quando è abilitato, blocca qualsiasi traffico client che tenti di bypassare il tunnel VPN, impedendo efficacemente perdite VPN causate da problemi di configurazione DNS, disconnessioni impreviste, richieste IP dirette e scenari simili.

Dalla versione firmware v4.8, i router GL.iNet consentono di configurare un Kill Switch per ogni singolo tunnel VPN, oltre che per la connessione VPN globale.

-

Per configurare il Kill Switch per ogni singolo tunnel VPN, fai riferimento qui.

-

Per configurare il Kill Switch per la connessione VPN globale (cioè Enhanced Kill Switch), fai riferimento qui.

Scenari di utilizzo¶

Di seguito trovi due scenari con istruzioni passo passo.

Scenario 1¶

Obiettivi:

-

Solo dispositivi specifici collegati a questo router accedono a Internet tramite VPN. Tutti gli altri dispositivi accedono a Internet tramite WAN locale.

-

I dispositivi selezionati devono usare solo la connessione VPN. Se la VPN si disconnette inaspettatamente, l'accesso a Internet per questi dispositivi verrà bloccato per prevenire DNS leak e tracciamento IP.

Segui i passaggi seguenti per configurare la VPN policy.

-

Seleziona il profilo VPN.

Se hai effettuato il login con credenziali di servizi VPN integrati o hai caricato un file di configurazione, i profili disponibili saranno elencati qui. Altrimenti, vai su VPN Client Profile per effettuare il login con le tue credenziali o caricare manualmente un file di configurazione.

Prendiamo PureVPN come esempio. Seleziona uno o più profili e regola la priorità sulla destra secondo necessità.

Nota: quando sono selezionati più profili, il tunnel tenterà di connettersi usando ciascun profilo in ordine di priorità fino a stabilire correttamente una connessione. Se tutti i profili all'interno di un singolo tunnel non riescono a connettersi, il sistema determinerà se passare alla WAN locale in base allo stato del Tunnel Kill Switch e della policy All Other Traffic.

-

Seleziona Client Source.

Fai clic sulla scheda Specified Devices, seleziona i dispositivi che useranno la VPN, quindi fai clic su Apply.

-

Seleziona Target Destination.

Fai clic sulla scheda All Targets, impostala come destinazione del traffico, quindi fai clic su Apply.

-

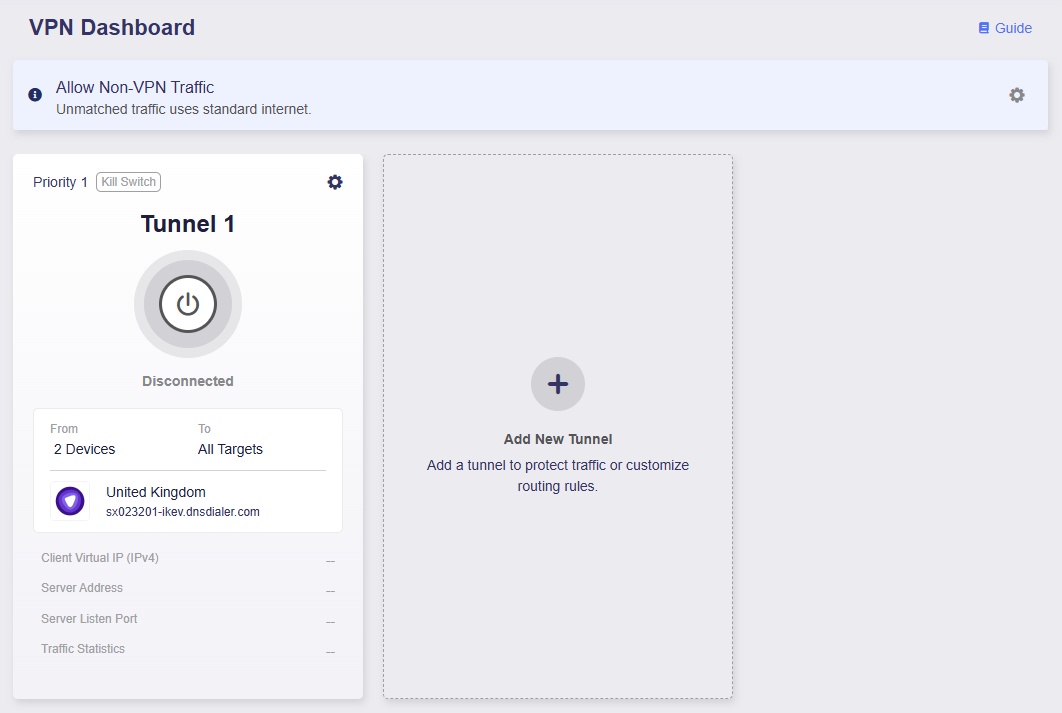

Verrai indirizzato al VPN Dashboard, dove sarà stato aggiunto un tunnel VPN.

-

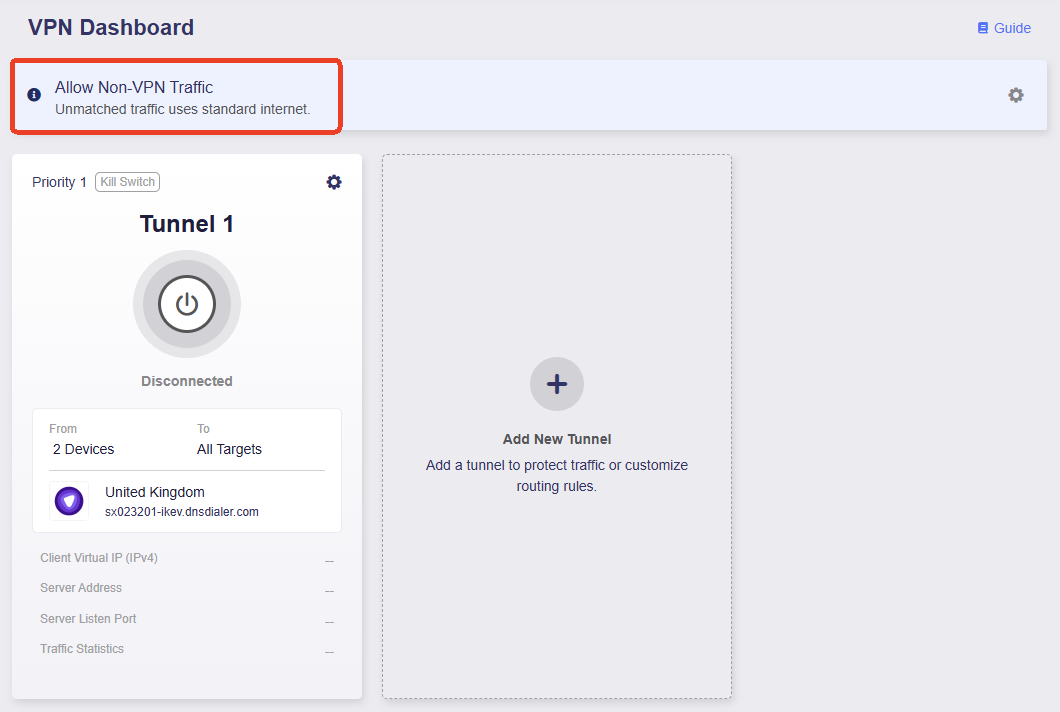

Assicurati che il Kill Switch per questo tunnel sia abilitato. Se la VPN si disconnette inaspettatamente, l'accesso a Internet per il traffico che corrisponde a questo tunnel verrà bloccato per prevenire DNS leak e tracciamento IP.

-

Assicurati che Allow Non-VPN Traffic sia abilitato. È abilitato per impostazione predefinita per garantire che il traffico che non corrisponde al tunnel VPN possa comunque accedere a Internet tramite WAN locale.

-

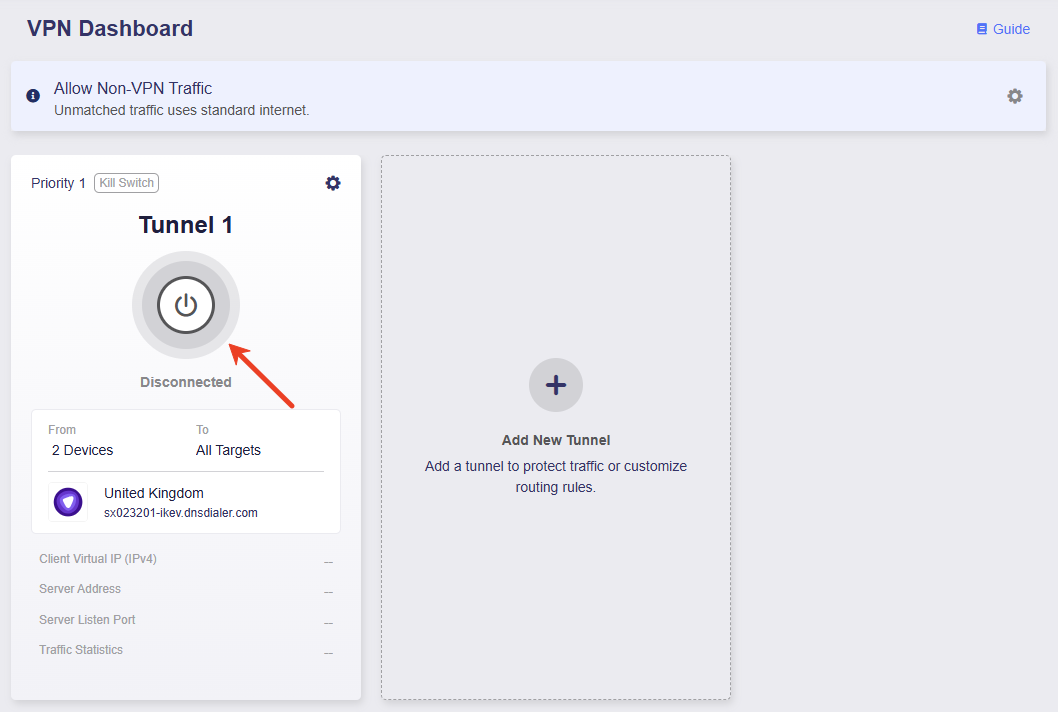

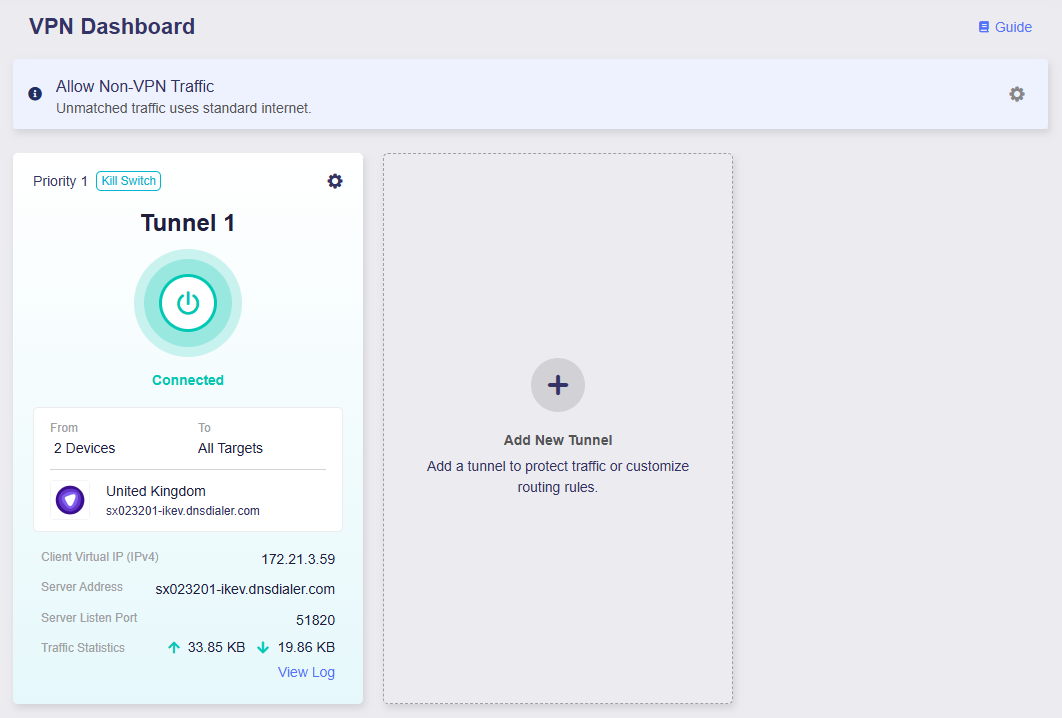

Fai clic sul pulsante centrale per attivare questo tunnel.

-

Una volta connesso, la pagina mostrerà i dettagli della connessione VPN, inclusi VPN policy, statistiche del traffico, indirizzo del server, porta di ascolto e indirizzo IP virtuale.

Ora solo i dispositivi specificati accederanno a Internet tramite VPN. Se la VPN si disconnette inaspettatamente, l'accesso a Internet per questi dispositivi verrà bloccato per prevenire DNS leak e tracciamento IP. Tutti gli altri dispositivi accederanno invece a Internet tramite WAN locale.

Scenario 2¶

Obiettivi:

-

Tutti i dispositivi usano VPN Tunnel 1 quando accedono ai domini di specifici servizi social e di streaming e usano VPN Tunnel 2 per tutto il resto dell'accesso a Internet.

-

Se i tunnel VPN si disconnettono inaspettatamente, l'accesso a Internet per tutti i dispositivi verrà bloccato per prevenire DNS leak e tracciamento IP.

Segui i passaggi seguenti per configurare la VPN policy.

-

Seleziona il profilo VPN per Tunnel 1.

Prendiamo PureVPN come esempio. Seleziona uno o più profili e regola la priorità sulla destra secondo necessità.

Nota: quando sono selezionati più profili, il tunnel tenterà di connettersi usando ciascun profilo in ordine di priorità fino a stabilire correttamente una connessione. Se tutti i profili all'interno di un singolo tunnel non riescono a connettersi, il sistema determinerà se passare alla WAN locale in base allo stato del Tunnel Kill Switch e della policy All Other Traffic.

-

Seleziona Client Source.

Fai clic sulla scheda All Clients, impostala come origine client per Tunnel 1, quindi fai clic su Apply.

-

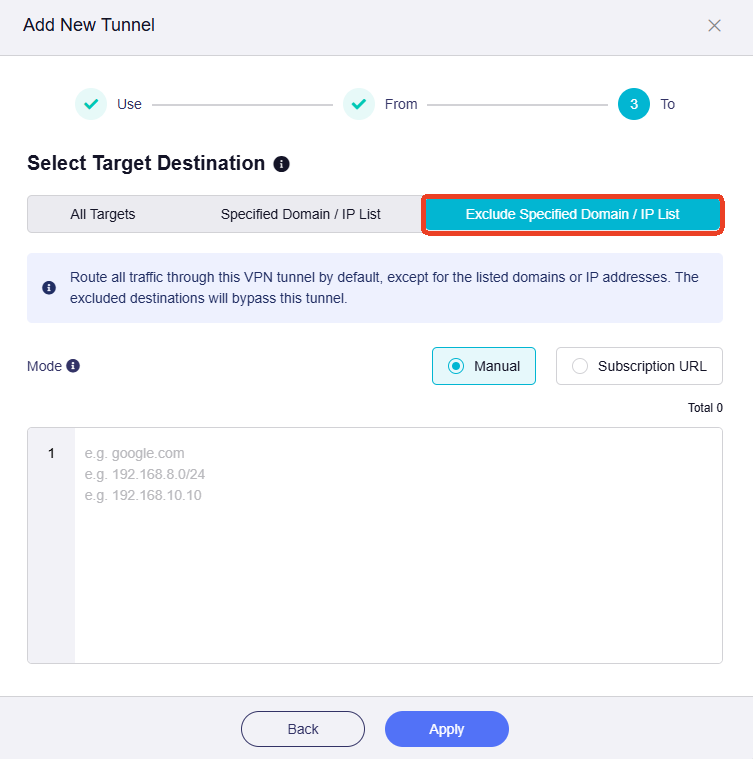

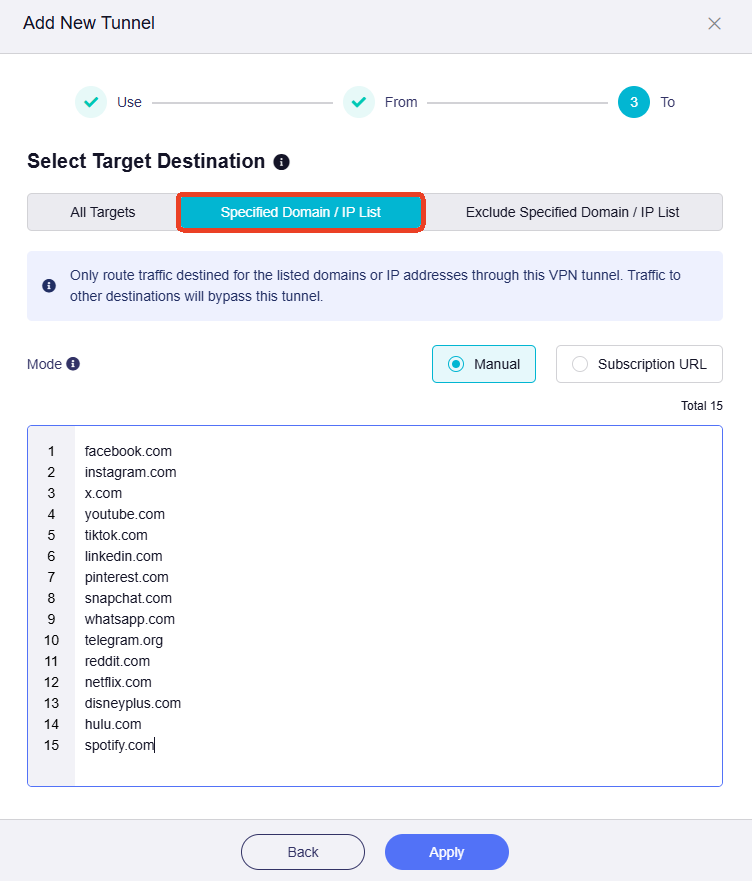

Seleziona Target Destination.

Fai clic sulla scheda Specified Domain / IP List, inserisci i domini di alcuni servizi social e di streaming comuni, come mostrato di seguito, quindi fai clic su Apply.

-

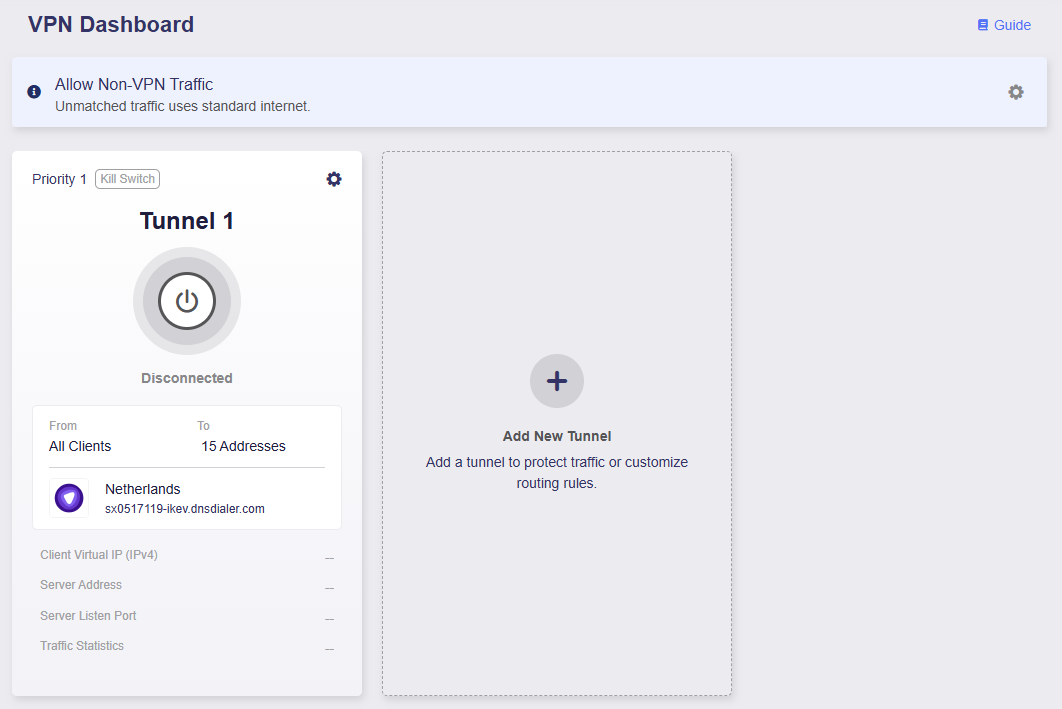

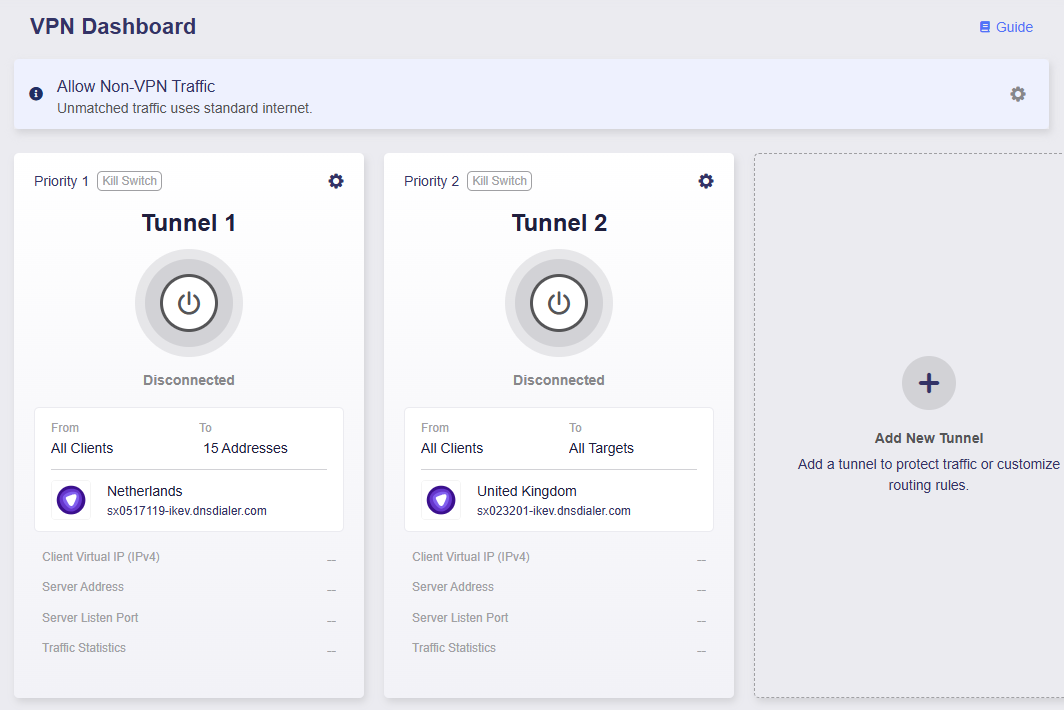

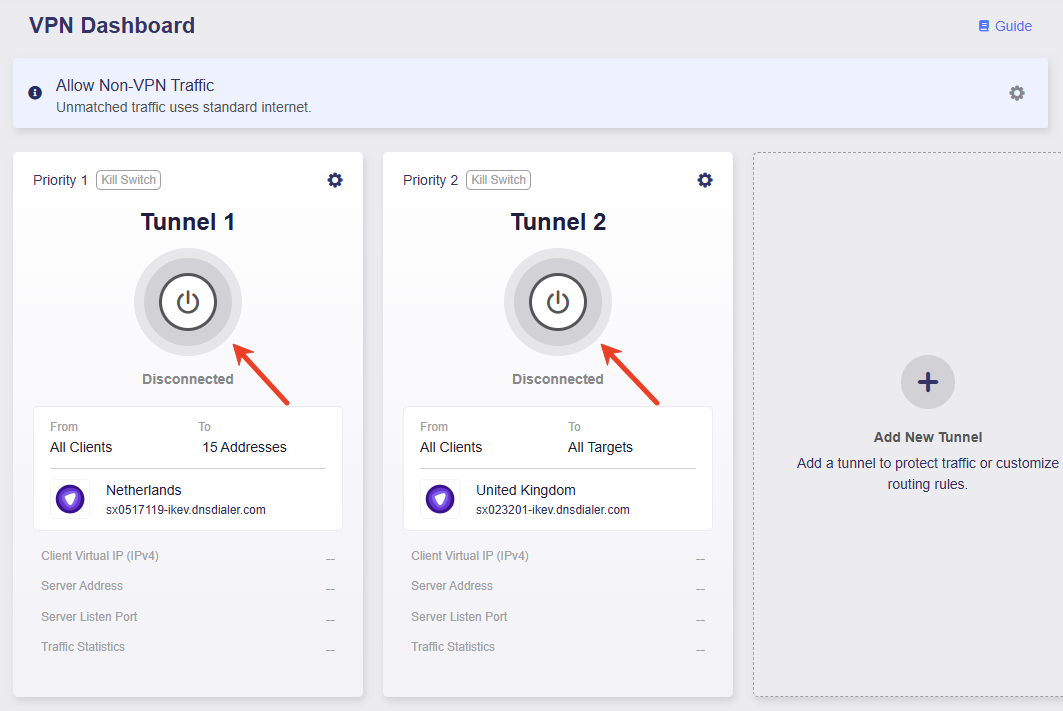

Verrai indirizzato al VPN Dashboard, dove Tunnel 1 sarà stato aggiunto.

-

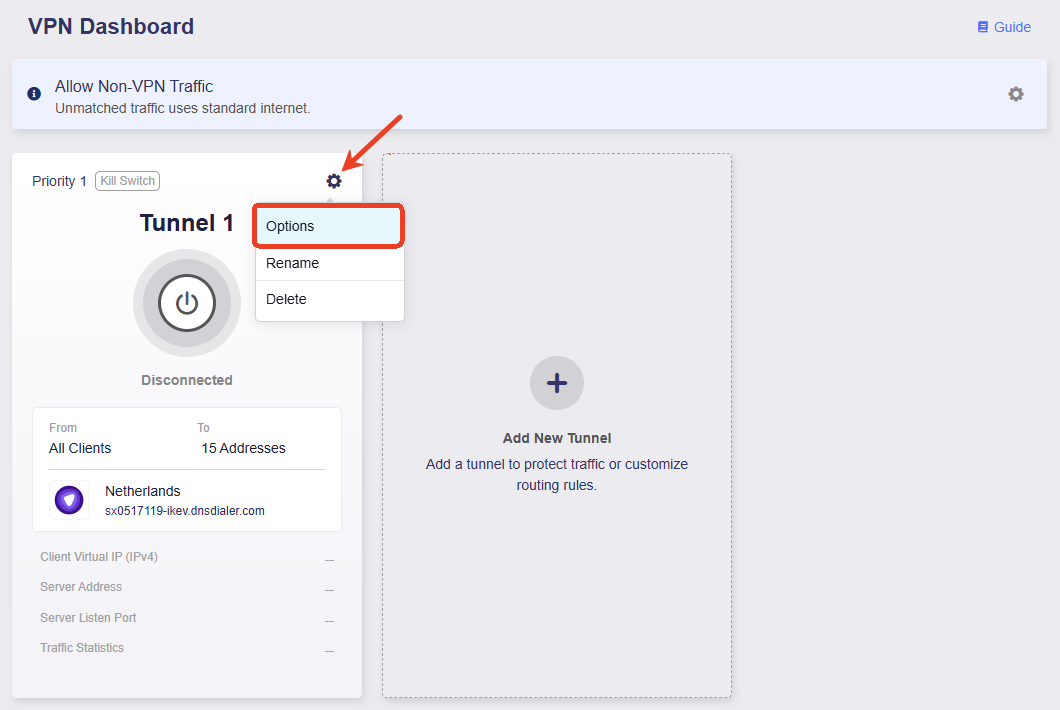

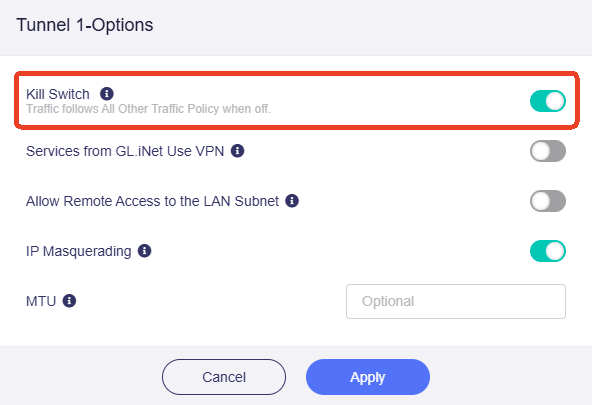

Assicurati che il Kill Switch di Tunnel 1 sia abilitato. Se la VPN si disconnette inaspettatamente, l'accesso a Internet per il traffico che corrisponde a questo tunnel verrà bloccato per prevenire DNS leak e tracciamento IP.

-

Fai clic su Add New Tunnel per aggiungere Tunnel 2.

-

Seleziona il profilo VPN per Tunnel 2.

Prendiamo PureVPN come esempio. Seleziona uno o più profili e regola la priorità sulla destra secondo necessità.

Nota: quando sono selezionati più profili, il tunnel tenterà di connettersi usando ciascun profilo in ordine di priorità fino a stabilire correttamente una connessione. Se tutti i profili all'interno di un singolo tunnel non riescono a connettersi, il sistema determinerà se passare alla WAN locale in base allo stato del Tunnel Kill Switch e della policy All Other Traffic.

-

Seleziona Client Source.

Fai clic sulla scheda All Clients, impostala come origine client per Tunnel 2, quindi fai clic su Apply.

-

Seleziona Target Destination.

Fai clic sulla scheda All Targets, impostala come destinazione del traffico per Tunnel 2, quindi fai clic su Apply.

-

Verrai indirizzato al VPN Dashboard, dove Tunnel 2 sarà stato aggiunto.

-

Assicurati che il Kill Switch di Tunnel 2 sia abilitato. Se la VPN si disconnette inaspettatamente, l'accesso a Internet per il traffico che corrisponde a questo tunnel verrà bloccato per prevenire DNS leak e tracciamento IP.

-

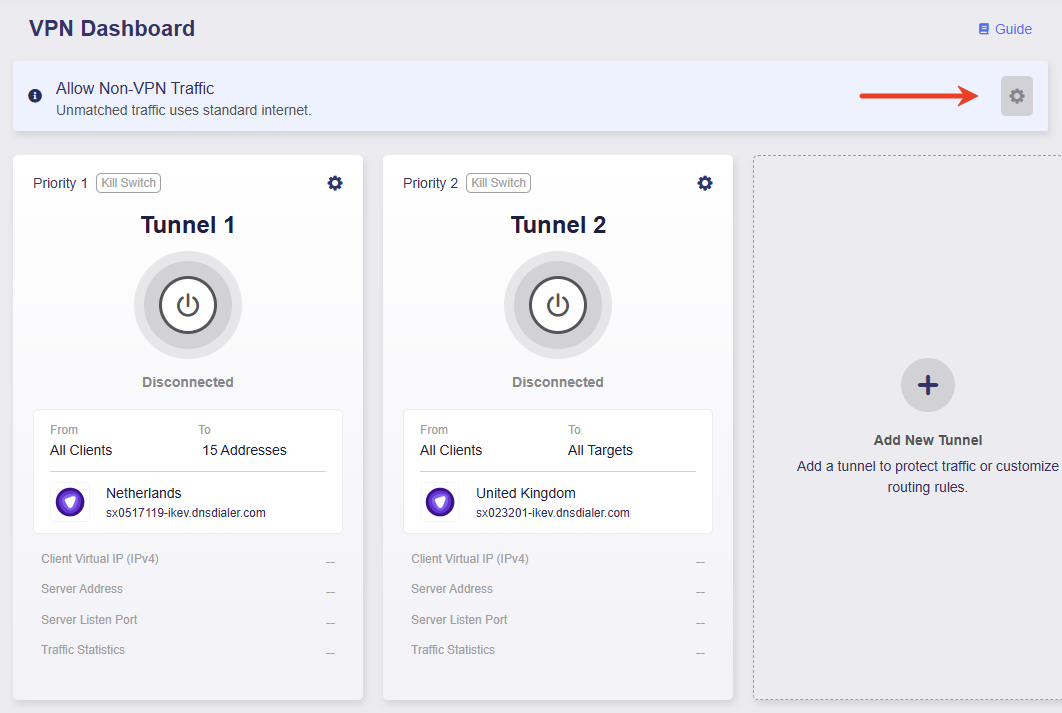

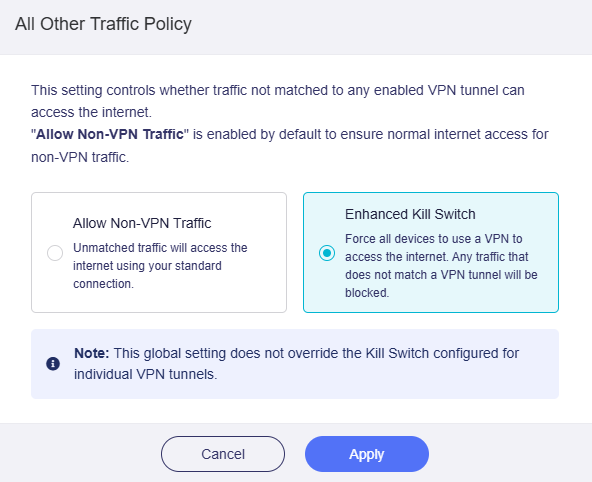

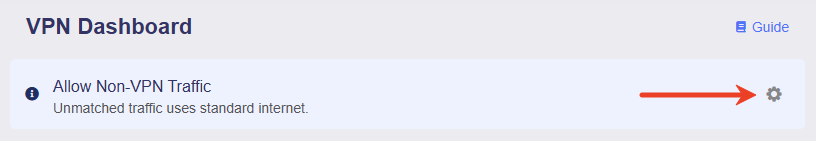

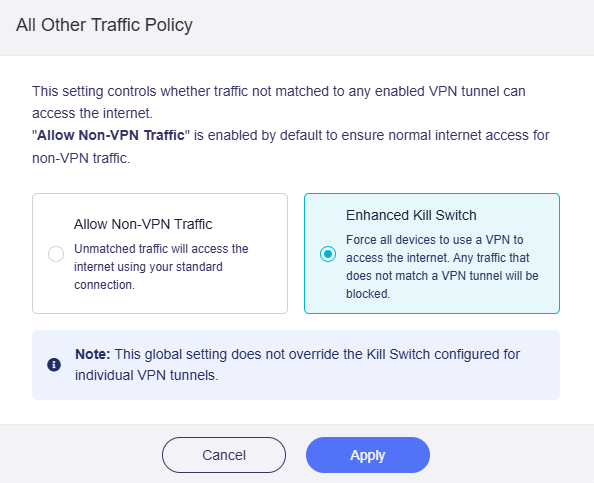

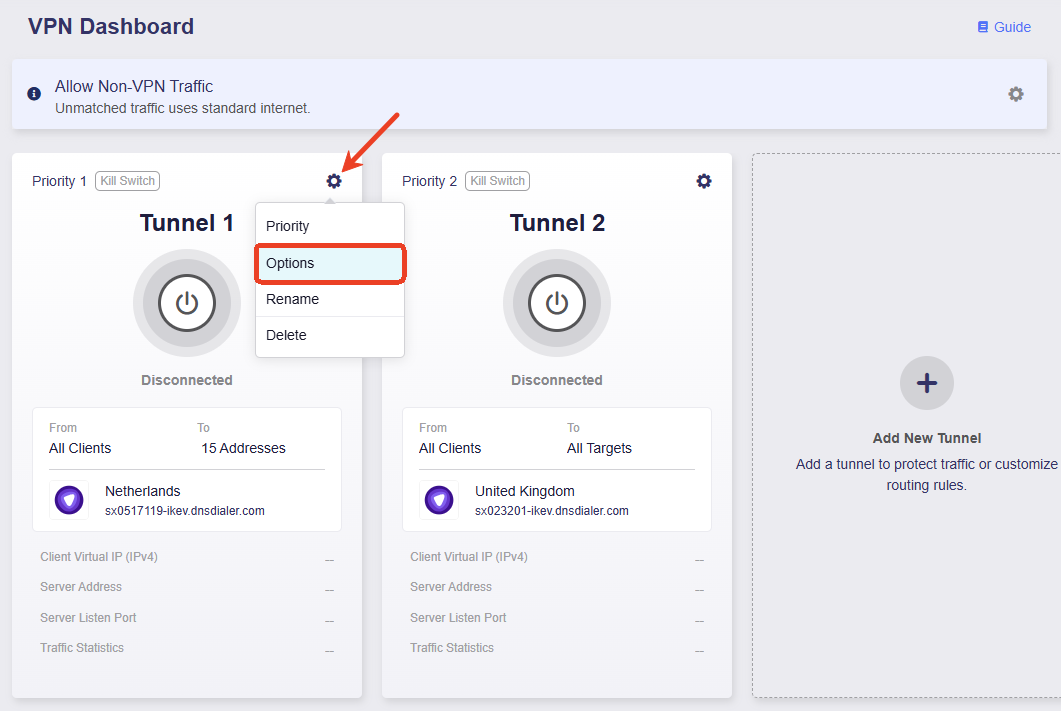

Fai clic sull'icona dell'ingranaggio in alto a destra e abilita Enhanced Kill Switch. Questo garantisce che tutto il traffico debba accedere a Internet tramite VPN.

-

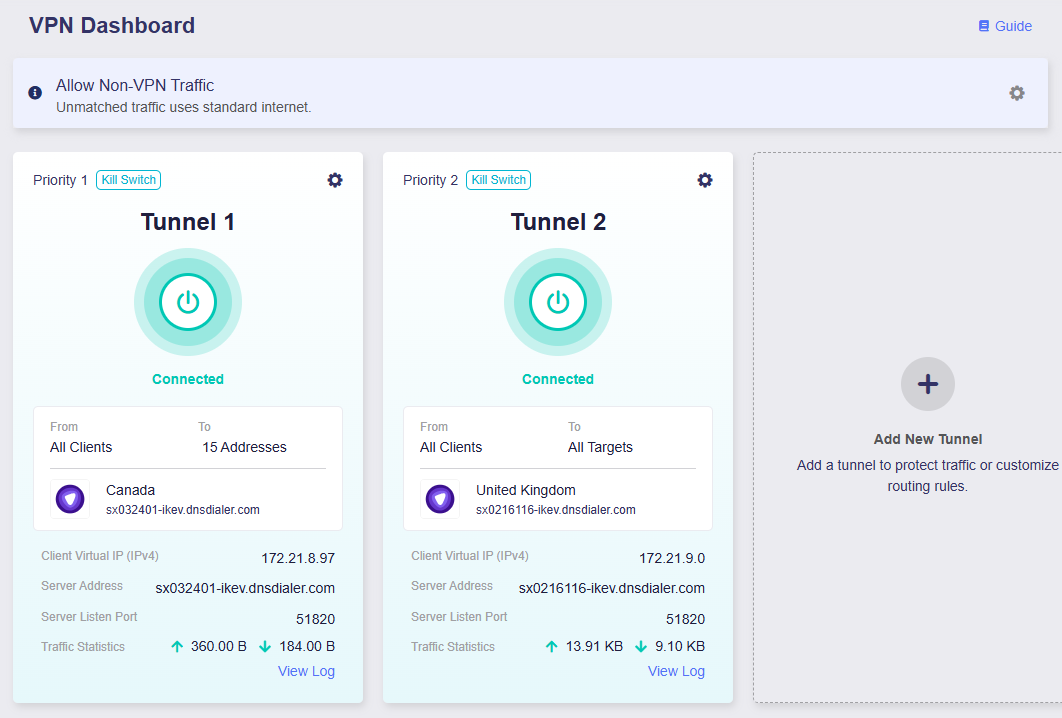

Fai clic sul pulsante centrale per attivare Tunnel 1 e Tunnel 2.

-

Una volta connesso, la pagina mostrerà i dettagli della connessione VPN, inclusi VPN policy, statistiche del traffico, indirizzo del server, porta di ascolto e indirizzo IP virtuale.

Ora tutti i dispositivi useranno VPN Tunnel 1 quando accedono ai domini specificati e useranno VPN Tunnel 2 per tutto il resto dell'accesso a Internet. Se i tunnel VPN si disconnettono inaspettatamente, l'accesso a Internet per tutti i dispositivi verrà bloccato per prevenire DNS leak e tracciamento IP.

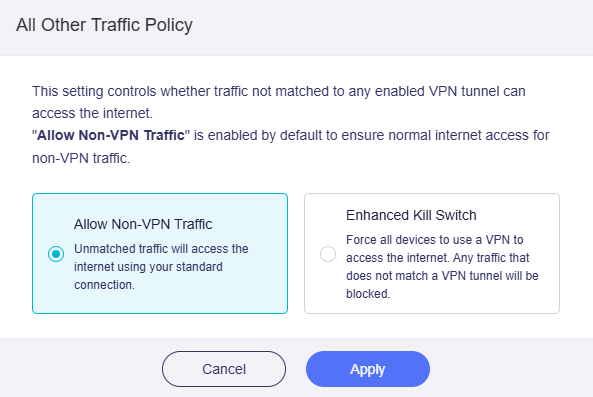

All Other Traffic¶

Fai clic sull'icona dell'ingranaggio in alto a destra per configurare la policy del traffico che non corrisponde ai tunnel VPN.

Questa policy controlla se il traffico che non corrisponde a nessuno dei gruppi di tunnel VPN può accedere a Internet oppure no. Ha due opzioni: Allow Non-VPN Traffic e Enhanced Kill Switch.

-

Allow Non-VPN Traffic: è abilitato per impostazione predefinita per garantire il normale accesso a Internet al traffico non VPN.

-

Enhanced Kill Switch: obbliga tutti i dispositivi ad accedere a Internet tramite VPN. Qualsiasi traffico che non corrisponde a un tunnel VPN verrà bloccato. Questa impostazione globale non sovrascrive il Kill Switch configurato per i singoli tunnel VPN.

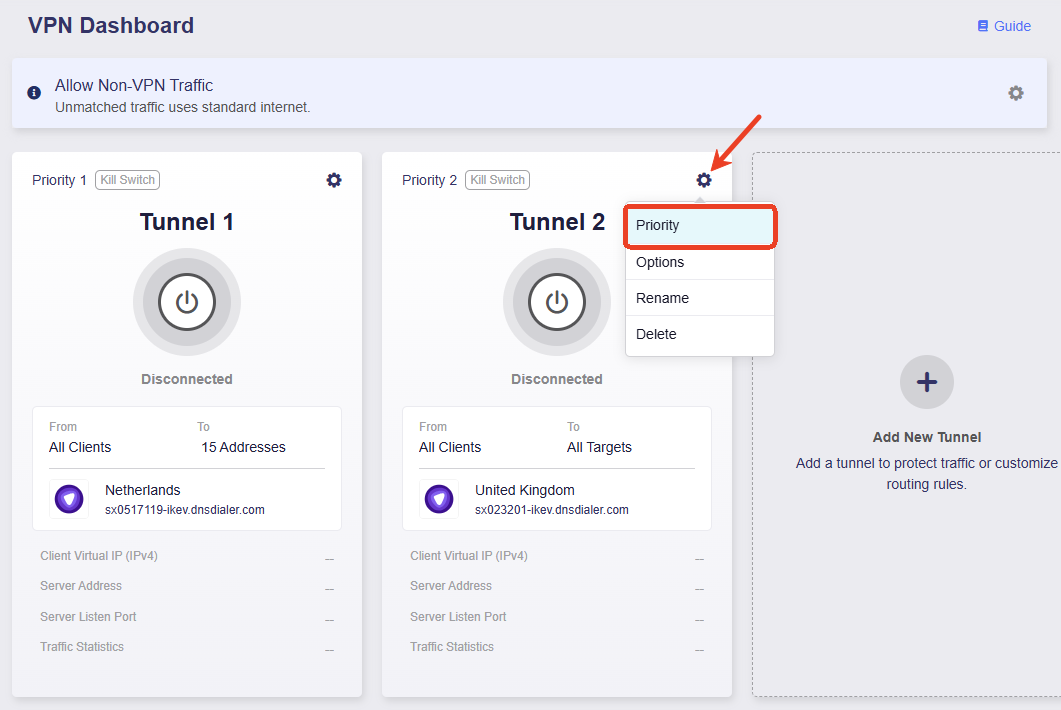

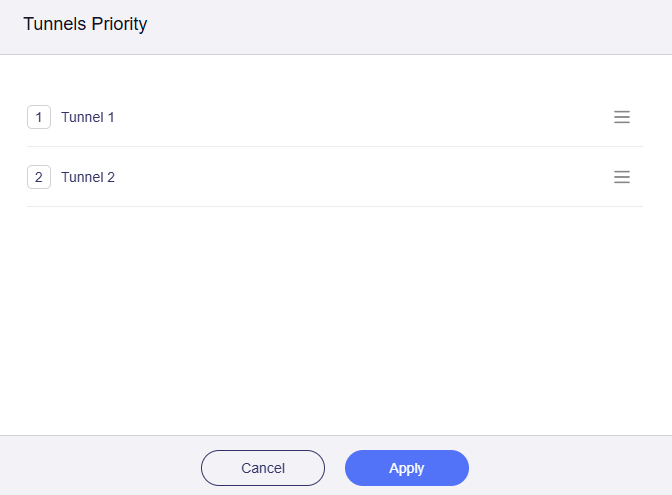

Tunnel Priority¶

Per regolare la priorità dei tunnel, fai clic sull'icona dell'ingranaggio in un gruppo tunnel e seleziona Priority.

Fai clic e tieni premuta l'icona a tre linee sulla destra per riordinare i tunnel, poi fai clic su Apply.

Quando sono abilitati più tunnel, il router instrada il traffico secondo le seguenti regole:

-

Il traffico tenterà prima di corrispondere alla regola del tunnel con priorità più alta. Se corrisponde, verrà instradato attraverso quel tunnel; altrimenti proverà il tunnel con priorità successiva e così via.

-

Ogni gruppo tunnel opera in modo indipendente. Una volta che il traffico corrisponde a una regola di tunnel, verrà instradato attraverso quel tunnel e non effettuerà failover tra gruppi tunnel.

-

All'interno di ciascun gruppo tunnel possono essere selezionati più profili per abilitare il failover intra-tunnel. Quando il profilo con priorità più alta in un gruppo tunnel non è disponibile, il tunnel si connetterà automaticamente usando il profilo con priorità immediatamente successiva, e così via.

-

Se un tunnel VPN si disconnette inaspettatamente, il sistema determinerà se fare failover del traffico verso il tunnel All Other Traffic in base al fatto che il Kill Switch di questo tunnel sia abilitato.

- Se il Kill Switch è abilitato, il traffico verrà bloccato e non farà failover verso il tunnel All Other Traffic.

- Se il Kill Switch è disabilitato, il traffico farà failover verso il tunnel All Other Traffic.

-

Nel tunnel All Other Traffic, modalità diverse determinano se il traffico che non corrisponde ai tunnel VPN può accedere a Internet.

-

Allow Non-VPN Traffic: è abilitato per impostazione predefinita per garantire che il traffico che non corrisponde ai tunnel VPN possa comunque accedere a Internet tramite WAN locale.

-

Enhanced Kill Switch: obbliga tutti i dispositivi ad accedere a Internet tramite VPN. Qualsiasi traffico che non corrisponde a un tunnel VPN verrà bloccato. Questa impostazione globale non sovrascrive il Kill Switch configurato per i singoli tunnel VPN. In breve, rafforza il Kill Switch e blocca il normale accesso a Internet per prevenire perdite di IP.

-

Tunnel Options¶

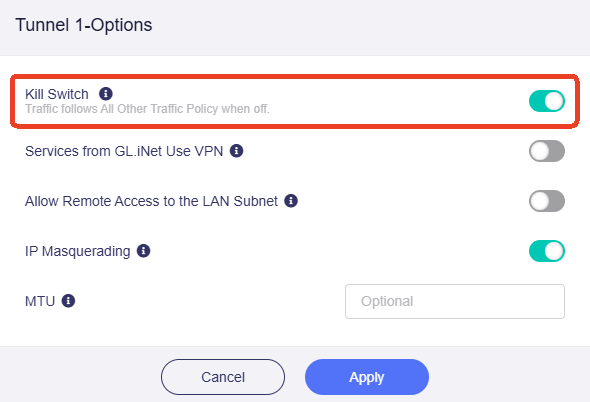

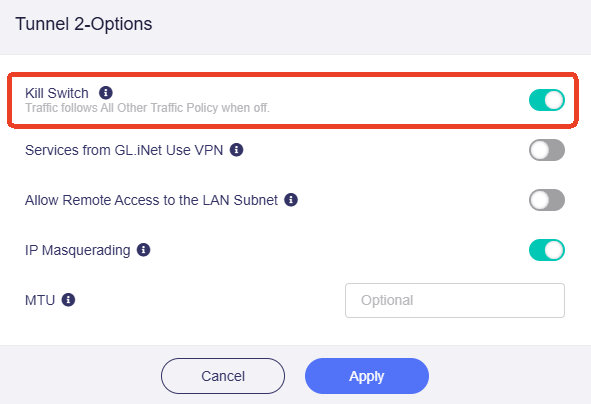

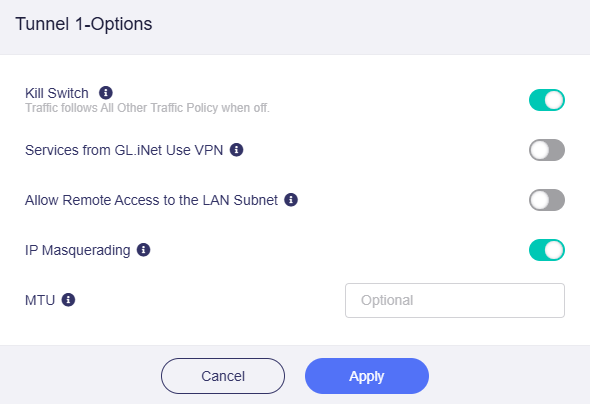

Puoi configurare impostazioni avanzate per ciascun tunnel VPN, come VPN Kill Switch, IP Masquerading e MTU.

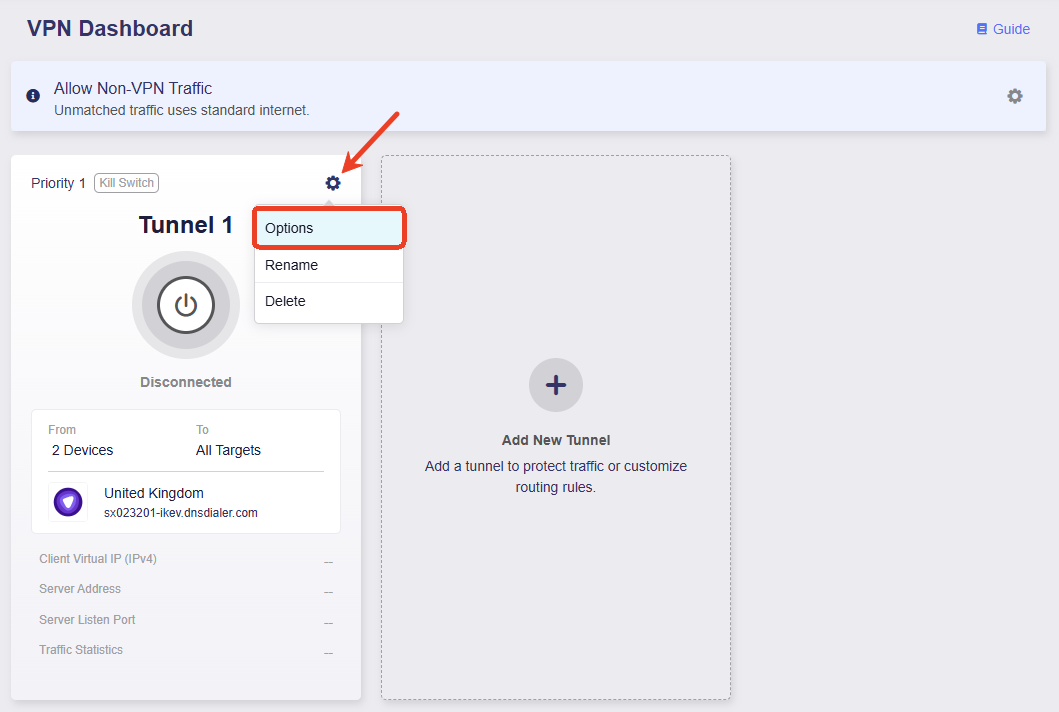

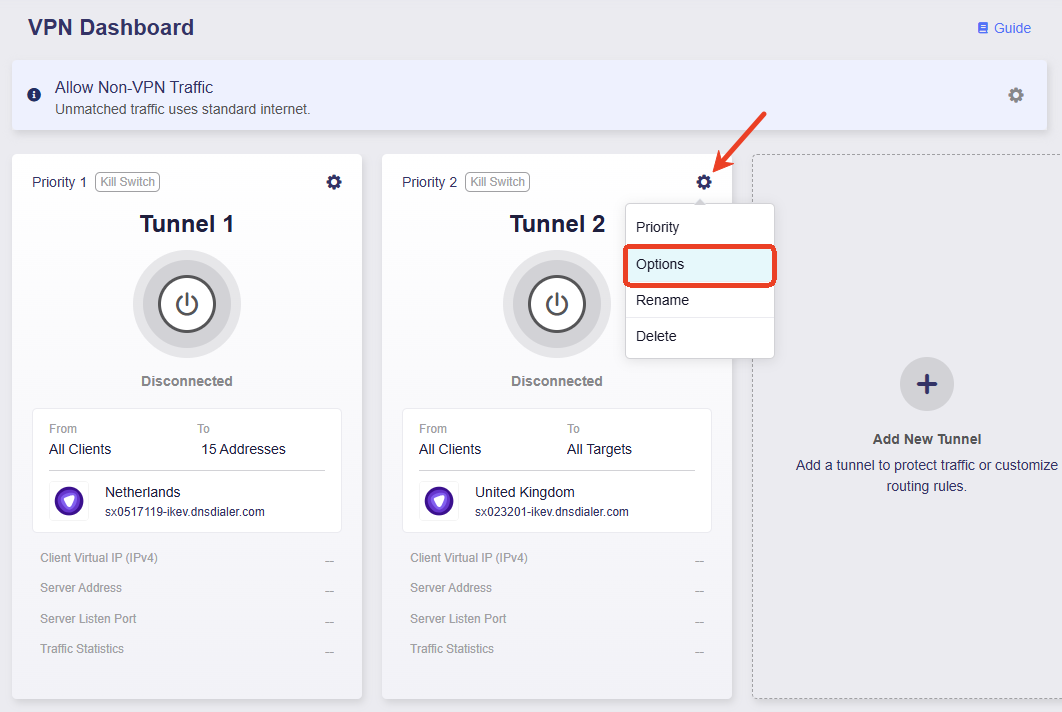

Fai clic sull'icona dell'ingranaggio in un gruppo tunnel e seleziona Options.

-

Kill Switch: se abilitato, il traffico che corrisponde a questo tunnel VPN verrà bloccato se la connessione VPN fallisce inaspettatamente. Se disabilitato, tale traffico farà failover verso il tunnel All Other Traffic.

-

Services from GL.iNet Use VPN: se abilitato, i servizi GoodCloud, DDNS e rtty trasmetteranno i pacchetti attraverso i tunnel VPN. Questa opzione è disabilitata per impostazione predefinita, poiché questi servizi richiedono normalmente il reale indirizzo IP del dispositivo per funzionare correttamente.

-

Allow Remote Access to the LAN Subnet: se abilitato, sarà consentito l'accesso remoto a questo router e ai suoi dispositivi LAN tramite la VPN. Richiede che il server VPN pubblichi una route di ritorno verso la propria subnet LAN.

-

IP Masquerading: se abilitato, gli indirizzi IP sorgente dei client LAN verranno riscritti con l'IP del tunnel VPN del router. Disabilitalo solo per configurazioni Site-to-Site in cui il peer remoto conosce già le tue subnet LAN.

-

MTU: il valore MTU impostato per il tunnel sovrascriverà le impostazioni MTU nel file di configurazione.

Hai ancora domande? Visita il nostro Community Forum o contattaci.